![SAMRA X ANONYM X BOJAN - MONEY ON MY MIND (prod. by ThisisYT & KD Beatz) [Official Video]](https://i.ytimg.com/vi/ICj0bS1j6rk/hqdefault.jpg)

Inhalt

- Schritte

- Teil 1 von 4: Die Grundlagen der Anonymität

- Teil 2 von 4: Schutz personenbezogener Daten

- Teil 3 von 4: Grundlegende Maßnahmen zur Gewährleistung der Online-Anonymität

- Teil 4 von 4: Erweiterte Maßnahmen

Die Sorge um die Wahrung der Anonymität im Internet ist längst nicht mehr die einzige Sorge von Pornografieliebhabern, Terroristen und Hackern. Kompromittierte personenbezogene Daten können Sie zum Opfer von Betrügern machen, die personenbezogene Daten stehlen und Ihnen durch andere illegale Handlungen Dritter schaden. Manche Leute sind damit beschäftigt, sie vor staatlicher Überwachung oder sogar ausländischer staatlicher Überwachung zu schützen (und das aus gutem Grund). Gleichzeitig kann dir im Internet nichts 100%ige Anonymität bieten, wie sie es immer gibt Schlupflöcherdie verwendet werden können, um Sie zu identifizieren, und in verschiedener Software gibt es immer einige Sicherheitsprobleme.Wenn Sie jedoch im digitalen Zeitalter eine sicherere Umgebung für sich selbst schaffen möchten, können Sie grundlegende Vorkehrungen treffen, um Ihre Online-Identität bis zu einem gewissen Grad zu verschleiern oder zu verschleiern.

Schritte

Teil 1 von 4: Die Grundlagen der Anonymität

1 Verstehen Sie, dass Websites Besucherinformationen verfolgen, um gezielte Anzeigen und Links zu sozialen Medien bereitzustellen. Viele Websites verdienen sogar Geld, indem sie Anzeigen schalten. Ein großer Teil von ihnen ist bestrebt sicherzustellen, dass Besucher auf die Anzeigen klicken, für die sie sich interessieren, und versuchen daher, basierend auf den über sie gesammelten Daten (die unabhängig verfolgt oder sogar gekauft werden können) gezielte Anzeigen zu schalten, die persönliche Interessen widerspiegeln, was es ermöglicht Sie, um interessantere Anzeigen auszuwählen. Es gibt viele Methoden, diese Daten zu sammeln, einschließlich der Installation von Tracking-Cookies, der Verfolgung der IP-Adresse (der Adresse Ihres Computers im Netzwerk), des Verlaufs der besuchten Seiten, des verwendeten Browsers, des installierten Betriebssystems, der Verweildauer auf einer bestimmten Site, die Quellen der Verweise auf die Site und sogar Seitenaufrufe anderer Sites (unter Verwendung der gleichen Cookies). All dies geschieht automatisch, wenn Sie Websites besuchen, die Informationen sammeln, sodass Sie es nicht einmal bemerken.

1 Verstehen Sie, dass Websites Besucherinformationen verfolgen, um gezielte Anzeigen und Links zu sozialen Medien bereitzustellen. Viele Websites verdienen sogar Geld, indem sie Anzeigen schalten. Ein großer Teil von ihnen ist bestrebt sicherzustellen, dass Besucher auf die Anzeigen klicken, für die sie sich interessieren, und versuchen daher, basierend auf den über sie gesammelten Daten (die unabhängig verfolgt oder sogar gekauft werden können) gezielte Anzeigen zu schalten, die persönliche Interessen widerspiegeln, was es ermöglicht Sie, um interessantere Anzeigen auszuwählen. Es gibt viele Methoden, diese Daten zu sammeln, einschließlich der Installation von Tracking-Cookies, der Verfolgung der IP-Adresse (der Adresse Ihres Computers im Netzwerk), des Verlaufs der besuchten Seiten, des verwendeten Browsers, des installierten Betriebssystems, der Verweildauer auf einer bestimmten Site, die Quellen der Verweise auf die Site und sogar Seitenaufrufe anderer Sites (unter Verwendung der gleichen Cookies). All dies geschieht automatisch, wenn Sie Websites besuchen, die Informationen sammeln, sodass Sie es nicht einmal bemerken.  2 Beachten Sie, dass die großen Suchmaschinen Ihren Suchverlauf speichern. Beliebte Internetsuchmaschinen wie Google, Yandex, Mail, Bing und Yahoo! Ihre Suchanfragen in Verbindung mit einer IP-Adresse (und Account, wenn Sie eingeloggt sind) speichern. Alle Informationen werden gesammelt und analysiert, um genauere zielgerichtete Werbung zu liefern und die relevantesten Suchergebnisse zu erstellen.

2 Beachten Sie, dass die großen Suchmaschinen Ihren Suchverlauf speichern. Beliebte Internetsuchmaschinen wie Google, Yandex, Mail, Bing und Yahoo! Ihre Suchanfragen in Verbindung mit einer IP-Adresse (und Account, wenn Sie eingeloggt sind) speichern. Alle Informationen werden gesammelt und analysiert, um genauere zielgerichtete Werbung zu liefern und die relevantesten Suchergebnisse zu erstellen.  3 Verstehen Sie, dass soziale Medien auch Ihre Aktionen verfolgen. Wenn Sie in einem der sozialen Netzwerke in Ihrem Konto angemeldet sind (z. B. VKontakte-Netzwerk, Odnoklassniki, Facebook, Twitter usw.), kann es den Verlauf der Besuche auf Seiten verfolgen, die direkt mit diesem Netzwerk verbunden sind , wenn die Seiten über Plug-Ins dieses Netzwerks verfügen (z. B. Schaltflächen "Gefällt mir", "Teilen" und dergleichen).

3 Verstehen Sie, dass soziale Medien auch Ihre Aktionen verfolgen. Wenn Sie in einem der sozialen Netzwerke in Ihrem Konto angemeldet sind (z. B. VKontakte-Netzwerk, Odnoklassniki, Facebook, Twitter usw.), kann es den Verlauf der Besuche auf Seiten verfolgen, die direkt mit diesem Netzwerk verbunden sind , wenn die Seiten über Plug-Ins dieses Netzwerks verfügen (z. B. Schaltflächen "Gefällt mir", "Teilen" und dergleichen).  4 Beachten Sie, dass Ihr ISP höchstwahrscheinlich auch Ihren Datenverkehr analysiert, um zu wissen, was Sie im Netzwerk tun. In den meisten Fällen prüft der Anbieter auf diese Weise, ob das Netzwerk zum Herunterladen von Torrent-Dateien oder urheberrechtlich geschützten Materialien verwendet wird.

4 Beachten Sie, dass Ihr ISP höchstwahrscheinlich auch Ihren Datenverkehr analysiert, um zu wissen, was Sie im Netzwerk tun. In den meisten Fällen prüft der Anbieter auf diese Weise, ob das Netzwerk zum Herunterladen von Torrent-Dateien oder urheberrechtlich geschützten Materialien verwendet wird.  5 Verstehen Sie, dass es unmöglich ist, im Web vollständige Anonymität zu erreichen. Egal wie sorgfältig du dich versteckst, es bleibt immer manche Informationen, die möglicherweise verwendet werden können, um Sie aufzuspüren und zu identifizieren. Der Zweck der Verwendung von Anonymitätstools besteht darin, die Menge an personenbezogenen Daten zu reduzieren, die Dritten zur Verfügung stehen, aber aufgrund der Natur des Internets kann keine vollständige Anonymität erreicht werden.

5 Verstehen Sie, dass es unmöglich ist, im Web vollständige Anonymität zu erreichen. Egal wie sorgfältig du dich versteckst, es bleibt immer manche Informationen, die möglicherweise verwendet werden können, um Sie aufzuspüren und zu identifizieren. Der Zweck der Verwendung von Anonymitätstools besteht darin, die Menge an personenbezogenen Daten zu reduzieren, die Dritten zur Verfügung stehen, aber aufgrund der Natur des Internets kann keine vollständige Anonymität erreicht werden.  6 Verstehen Sie die Balance, die Sie brauchen. Beim Surfen im Internet müssen Sie zwischen Komfort und Anonymität wählen. Die Wahrung der Anonymität im Internet ist nicht einfach und erfordert erhebliche Anstrengungen und bewusstes Handeln. Sie werden beim Besuch von Websites spürbare Verlangsamungen Ihrer Internetverbindung feststellen und müssen zusätzliche Schritte unternehmen, bevor Sie online gehen. Wenn Ihnen Ihre Anonymität wichtig ist, seien Sie bereit, gewisse Opfer zu bringen.

6 Verstehen Sie die Balance, die Sie brauchen. Beim Surfen im Internet müssen Sie zwischen Komfort und Anonymität wählen. Die Wahrung der Anonymität im Internet ist nicht einfach und erfordert erhebliche Anstrengungen und bewusstes Handeln. Sie werden beim Besuch von Websites spürbare Verlangsamungen Ihrer Internetverbindung feststellen und müssen zusätzliche Schritte unternehmen, bevor Sie online gehen. Wenn Ihnen Ihre Anonymität wichtig ist, seien Sie bereit, gewisse Opfer zu bringen. - Im nächsten Abschnitt des Artikels erfahren Sie, wie Sie die Zuordnung personenbezogener Daten mit Ihrer IP-Adresse vermeiden können, garantieren jedoch nicht, dass Sie anonym bleiben. Um Ihre Anonymität weiter zu erhöhen, sollten Sie auch die letzten beiden Abschnitte des Artikels lesen.

Teil 2 von 4: Schutz personenbezogener Daten

1 Um sich auf verschiedenen Websites zu registrieren, verwenden Sie eine Wegwerf-E-Mail-Adresse oder verwenden Sie einen Postdienst, der Anonymität bietet. Stellen Sie sicher, dass Ihr E-Mail-Konto keine personenbezogenen Daten enthält. E-Mail-Dienste wie ProtonMail, Tutanota und ähnliche behaupten beispielsweise, absolut zuverlässig und sicher zu sein.

1 Um sich auf verschiedenen Websites zu registrieren, verwenden Sie eine Wegwerf-E-Mail-Adresse oder verwenden Sie einen Postdienst, der Anonymität bietet. Stellen Sie sicher, dass Ihr E-Mail-Konto keine personenbezogenen Daten enthält. E-Mail-Dienste wie ProtonMail, Tutanota und ähnliche behaupten beispielsweise, absolut zuverlässig und sicher zu sein. - Lesen Sie hier, um Informationen zum Erstellen einer Wegwerf-E-Mail-Adresse zu erhalten.

2 Verwenden Sie anonyme Suchmaschinen. Die meisten großen Suchmaschinen wie Google, Yandex, Mail, Bing und Yahoo! verfolgen den Verlauf von Suchanfragen und binden sie an eine IP-Adresse. Verwenden Sie alternative Suchmaschinen wie DuckDuckGo oder StartPage.

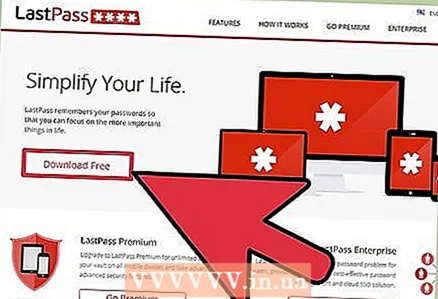

2 Verwenden Sie anonyme Suchmaschinen. Die meisten großen Suchmaschinen wie Google, Yandex, Mail, Bing und Yahoo! verfolgen den Verlauf von Suchanfragen und binden sie an eine IP-Adresse. Verwenden Sie alternative Suchmaschinen wie DuckDuckGo oder StartPage.  3 Verwenden Sie einen Passwort-Manager, um Ihre gespeicherten Passwörter zu schützen. Wenn Sie das Internet länger als eine Woche aktiv nutzen, müssen Sie wahrscheinlich eine ganze Reihe verschiedener Passwörter erstellen und sich daran erinnern. Es kann verlockend sein, überall dasselbe Passwort oder kleine Variationen zu verwenden, um Ihnen das Leben zu erleichtern, aber dies stellt ein ernsthaftes Risiko für Ihre Sicherheit dar. Wenn eine der Websites, auf denen Ihre Postfach- und Kontokennwortdaten gespeichert sind, von einem Hacker angegriffen wird, sind alle Ihre Konten auf anderen Websites gefährdet. Ein Passwort-Manager ermöglicht es Ihnen, Passwörter für alle von Ihnen besuchten Websites sicher zu verwalten und starke und sogar zufällige Passwörter für sie zu erstellen.

3 Verwenden Sie einen Passwort-Manager, um Ihre gespeicherten Passwörter zu schützen. Wenn Sie das Internet länger als eine Woche aktiv nutzen, müssen Sie wahrscheinlich eine ganze Reihe verschiedener Passwörter erstellen und sich daran erinnern. Es kann verlockend sein, überall dasselbe Passwort oder kleine Variationen zu verwenden, um Ihnen das Leben zu erleichtern, aber dies stellt ein ernsthaftes Risiko für Ihre Sicherheit dar. Wenn eine der Websites, auf denen Ihre Postfach- und Kontokennwortdaten gespeichert sind, von einem Hacker angegriffen wird, sind alle Ihre Konten auf anderen Websites gefährdet. Ein Passwort-Manager ermöglicht es Ihnen, Passwörter für alle von Ihnen besuchten Websites sicher zu verwalten und starke und sogar zufällige Passwörter für sie zu erstellen. - Weitere Informationen zur Installation eines Passwort-Managers finden Sie online.

- Mit einem Passwort-Manager müssen Sie sich keine Gedanken über die Erstellung von leicht zu merkenden Passwörtern machen. Stattdessen können Sie starke Passwörter erstellen, die mit der aktuellen Technologie kaum zu knacken sind. Beispielsweise ist das Passwort "Kz2Jh @ ds3a $ gs * F% 7" viel stärker als das Passwort "NicknameMyDogs1983".

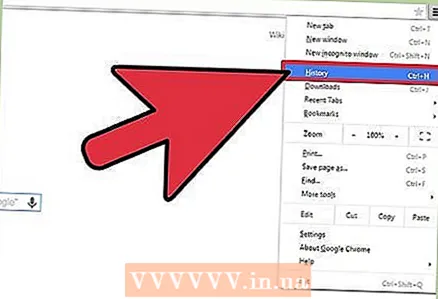

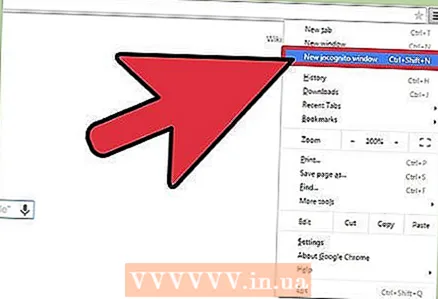

Teil 3 von 4: Grundlegende Maßnahmen zur Gewährleistung der Online-Anonymität

1 Lernen Sie grundlegende Terminologie. Wenn es um die Wahrung der Anonymität im Internet geht, kann man leicht von Fachbegriffen verwechselt werden. Bevor Sie sich mit dem Studium von Informationen befassen, ist es notwendig, die grundlegende Bedeutung einiger der gebräuchlichsten Begriffe zu verstehen.

1 Lernen Sie grundlegende Terminologie. Wenn es um die Wahrung der Anonymität im Internet geht, kann man leicht von Fachbegriffen verwechselt werden. Bevor Sie sich mit dem Studium von Informationen befassen, ist es notwendig, die grundlegende Bedeutung einiger der gebräuchlichsten Begriffe zu verstehen. - Der Verkehr (als Netzwerkbegriff) ist der Datenfluss von einem Computer zum anderen.

- Server ist ein Remote-Computer, der Dateien hostet und Verbindungen herstellt. Alle Websites werden auf Servern gespeichert, auf die Sie über einen Webbrowser zugreifen.

- Verschlüsselung ist eine Möglichkeit, über ein Netzwerk gesendete Daten mit einem zufällig generierten Code zu schützen. Die verschlüsselten Daten werden mit einem eindeutigen Code verschlüsselt, den nur Sie und der Server kennen. Dadurch wird sichergestellt, dass beim Abfangen von Daten diese nicht entschlüsselt werden können.

- Proxy Server ist ein Server, der so konfiguriert ist, dass er Netzwerkverkehr sammelt und umleitet. Grundsätzlich ermöglicht es dem Benutzer, sich damit zu verbinden, wonach der Server selbst Anfragen an Websites umleitet. Wenn Sie Daten von Websites erhalten, leitet der Server diese an Sie weiter. Dies ist nützlich, um Ihre IP-Adresse beim Besuch verschiedener Websites zu maskieren.

- VPN ist ein virtuelles privates Netzwerkprotokoll. Es ermöglicht Ihnen, eine verschlüsselte Verbindung zwischen Ihnen und dem Server zu sichern. VPNs werden traditionell in Unternehmensnetzwerken verwendet, um es Remote-Mitarbeitern zu ermöglichen, sich sicher mit den Informationsressourcen des Unternehmens zu verbinden. VPN kann man sich als eine Art „Tunnel“ über das Internet vorstellen, mit dem man sich direkt mit dem Server verbinden kann.

2 Verwenden Sie einen Netzwerk-Proxy-Server. Es gibt Tausende von Netzwerk-Proxys und sie ändern sich täglich. Sie sind Websites, die den Datenverkehr über ihren eigenen Proxy-Server leiten. Sie wirken sich nur auf den Verkehr aus, der direkt über ihre Website geht. Wenn Sie einfach einen neuen Tab in Ihrem Browser öffnen und einfach anfangen, im Internet zu surfen, verlieren Sie Ihre Anonymität.

2 Verwenden Sie einen Netzwerk-Proxy-Server. Es gibt Tausende von Netzwerk-Proxys und sie ändern sich täglich. Sie sind Websites, die den Datenverkehr über ihren eigenen Proxy-Server leiten. Sie wirken sich nur auf den Verkehr aus, der direkt über ihre Website geht. Wenn Sie einfach einen neuen Tab in Ihrem Browser öffnen und einfach anfangen, im Internet zu surfen, verlieren Sie Ihre Anonymität. - Vermeiden Sie bei der Verwendung von Netzwerk-Proxy-Servern den Besuch von Websites, die nach Passwörtern fragen (z. B. soziale Netzwerke, Banken usw.), da Proxy-Servern niemals vertrauenswürdig sind und sie Ihr Konto und Ihre Bankdaten stehlen können.

- In den meisten Fällen können Netzwerk-Proxys bestimmte Inhalte nicht anzeigen, z. B. Videos.

3 Verbinden Sie sich mit einem echten Proxy-Server. Ein Proxy-Server ist ein Server, der Ihren Internetverkehr weiterleitet. Es ist nützlich, um Ihre private IP-Adresse von Websites zu maskieren, wenn Sie eine Verbindung über einen Proxy herstellen. Sie müssen jedoch dem Proxy-Server vertrauen und hoffen, dass er keine schädlichen Aktionen mit Ihrem Datenverkehr ausführt.

3 Verbinden Sie sich mit einem echten Proxy-Server. Ein Proxy-Server ist ein Server, der Ihren Internetverkehr weiterleitet. Es ist nützlich, um Ihre private IP-Adresse von Websites zu maskieren, wenn Sie eine Verbindung über einen Proxy herstellen. Sie müssen jedoch dem Proxy-Server vertrauen und hoffen, dass er keine schädlichen Aktionen mit Ihrem Datenverkehr ausführt. - Im Internet finden Sie Informationen zu einer Vielzahl von Proxy-Servern, sowohl kostenlos als auch kostenpflichtig. Kostenlose Server generieren in der Regel Einnahmen durch Werbung.

- Sobald Sie den Proxy-Server gefunden haben, zu dem Sie eine Verbindung herstellen möchten, müssen Sie Ihren Browser entsprechend konfigurieren, um eine Verbindung herzustellen. Dies wirkt sich nur auf den Datenverkehr eines bestimmten Browsers aus (z. B. senden Messenger keine Informationen über einen Proxy, wenn sie nicht ebenfalls konfiguriert sind).

- Analog zu Netzwerk-Proxy-Servern sollten Sie die Eingabe von Passwörtern und wichtigen Informationen vermeiden, da Sie nicht vollständig darauf vertrauen können, dass die Organisation, die Ihnen den Zugang zum Proxy verschafft hat, Ihre Daten nicht an Dritte weitergibt.

- Stellen Sie keine Verbindung zu "offenen" Proxys her. Solche Proxy-Server sind für Dritte offen und werden in der Regel von Cyberkriminellen für illegale Aktivitäten verwendet.

4 Verwenden oder abonnieren Sie ein VPN. Das VPN verschlüsselt Ihren ausgehenden und eingehenden Datenverkehr und erhöht so die Sicherheit. Außerdem wird Ihr Datenverkehr als Datenverkehr angezeigt, der von einem VPN-Server kommt, ähnlich wie bei der Verwendung eines Proxy-Servers. In den meisten Fällen wird VPN gegen eine Gebühr bereitgestellt. Gleichzeitig wird der Verkehr in vielen Fällen noch nach den gesetzlichen Vorgaben überwacht.

4 Verwenden oder abonnieren Sie ein VPN. Das VPN verschlüsselt Ihren ausgehenden und eingehenden Datenverkehr und erhöht so die Sicherheit. Außerdem wird Ihr Datenverkehr als Datenverkehr angezeigt, der von einem VPN-Server kommt, ähnlich wie bei der Verwendung eines Proxy-Servers. In den meisten Fällen wird VPN gegen eine Gebühr bereitgestellt. Gleichzeitig wird der Verkehr in vielen Fällen noch nach den gesetzlichen Vorgaben überwacht. - Vertrauen Sie keinem VPN-Dienstleister, der behauptet, keine Informationen zu verfolgen. Kein Unternehmen würde seine Existenz aufs Spiel setzen, um einen Kunden vor den Auskunftsersuchen der zuständigen Behörden zu schützen.

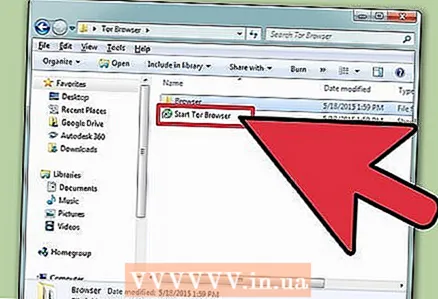

5 Verwenden Sie den Tor-Browser. Tor ist ein Netzwerk, das als eine Vielzahl von Proxys fungiert und den Verkehr viele Male pusht, bevor er eine bestimmte Site oder einen bestimmten Benutzer erreicht. Nur der Verkehr, der durch den Tor-Browser läuft, ist anonym, während die Seiten in diesem Browser deutlich langsamer geöffnet werden als bei herkömmlichen Browsern.

5 Verwenden Sie den Tor-Browser. Tor ist ein Netzwerk, das als eine Vielzahl von Proxys fungiert und den Verkehr viele Male pusht, bevor er eine bestimmte Site oder einen bestimmten Benutzer erreicht. Nur der Verkehr, der durch den Tor-Browser läuft, ist anonym, während die Seiten in diesem Browser deutlich langsamer geöffnet werden als bei herkömmlichen Browsern. - Erfahren Sie hier mehr über die Verwendung des Tor-Browsers.

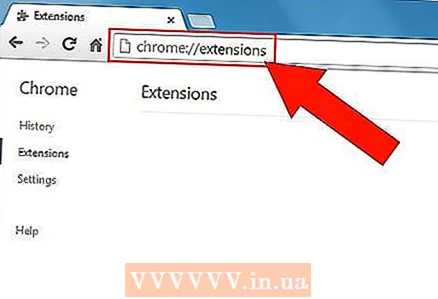

6 Installieren Sie ein Browser-Add-On oder eine Browsererweiterung, die Ihre Privatsphäre schützt. Wenn Ihr Browser Add-Ons und Erweiterungen von Drittanbietern unterstützt, haben Sie die Möglichkeit, nützliche Add-Ons zu installieren. Zu diesen Browsern gehören Google Chrome, Mozilla Firefox, Safari, Microsoft Edge und Opera.

6 Installieren Sie ein Browser-Add-On oder eine Browsererweiterung, die Ihre Privatsphäre schützt. Wenn Ihr Browser Add-Ons und Erweiterungen von Drittanbietern unterstützt, haben Sie die Möglichkeit, nützliche Add-Ons zu installieren. Zu diesen Browsern gehören Google Chrome, Mozilla Firefox, Safari, Microsoft Edge und Opera. - HTTPS überall (Pro Chrom, Feuerfuchs, Oper) greift auf den Websites, die es unterstützen, automatisch auf das verschlüsselte HTTPS-Protokoll zurück.

- Datenschutz-Dachs, Ghostery, Trennen Tracking-Cookies blockieren. Privacy Badger entscheidet, welche Cookies Sie verfolgen, im Gegensatz zu den anderen beiden, die sich auf eine regelmäßig aktualisierte Datenbank mit Tracking-Cookies verlassen. Alle drei genannten Addons sind verfügbar für Hauptbrowser: Google Chrome, Mozilla Firefox, Opera.

- Datenschutz-Dachs kann in Google Chrome, Mozilla Firefox, Opera verwendet werden.

- Ghostery kann auf Mozilla Firefox, Google Chrome, Internet Explorer, Microsoft Edge, Opera, Safari, Firefox für Android verwendet werden.

- Trennen verwendet in Google Chrome, Mozilla Firefox, Opera, Safari.

- NoScript - Add-On exklusiv für Feuerfuchswodurch Sie JavaScript auf Websites blockieren können. Verifizierte Websites können manuell auf die Whitelist gesetzt werden, wenn sie JavaScript benötigen, um ordnungsgemäß zu funktionieren. Sie können JavaScript auf bestimmten Websites auch vorübergehend aktivieren. Weitere Informationen hierzu finden Sie im Netz.

Teil 4 von 4: Erweiterte Maßnahmen

1 Befolgen Sie strikt die Empfehlungen der einzelnen Elemente in diesem Abschnitt. Wenn Sie wirklich Anonymität brauchen, sollten Sie einige Dinge beachten, bevor Sie online gehen. Es mag nach viel Arbeit erscheinen, aber das Befolgen aller empfohlenen Schritte ist der einzige Weg, der Ihnen garantiert zumindest einen Anschein von Anonymität im Web bietet.

1 Befolgen Sie strikt die Empfehlungen der einzelnen Elemente in diesem Abschnitt. Wenn Sie wirklich Anonymität brauchen, sollten Sie einige Dinge beachten, bevor Sie online gehen. Es mag nach viel Arbeit erscheinen, aber das Befolgen aller empfohlenen Schritte ist der einzige Weg, der Ihnen garantiert zumindest einen Anschein von Anonymität im Web bietet. - Diese Methode hilft Ihnen, Ihr persönliches VPN auf Ihrem persönlichen VPS im Ausland zu konfigurieren.Dies ist viel sicherer als die Anmeldung bei einem VPN-Dienst, da die Sicherheit Ihrer Daten nicht immer einem Dritten anvertraut werden kann.

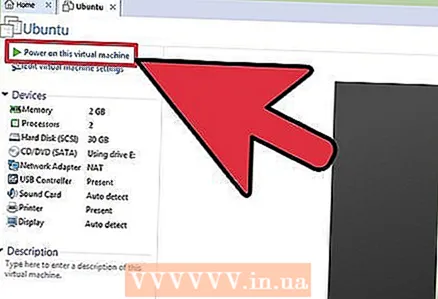

2 Installieren Sie Linux auf der virtuellen Maschine Ihres Heimcomputers. Auf dem Computer, der mit dem Internet verbunden ist, werden viele Dienste gestartet, von denen jeder Ihre Anonymität im Netzwerk gefährden kann, und Sie werden nicht einmal davon erfahren. Windows OS ist besonders unsicher, ebenso wie Mac OS X, aber in geringerem Maße. Der erste Schritt zur Anonymität besteht darin, Linux auf einer virtuellen Maschine zu installieren, die einem vollwertigen Computer in einem Computer entspricht.

2 Installieren Sie Linux auf der virtuellen Maschine Ihres Heimcomputers. Auf dem Computer, der mit dem Internet verbunden ist, werden viele Dienste gestartet, von denen jeder Ihre Anonymität im Netzwerk gefährden kann, und Sie werden nicht einmal davon erfahren. Windows OS ist besonders unsicher, ebenso wie Mac OS X, aber in geringerem Maße. Der erste Schritt zur Anonymität besteht darin, Linux auf einer virtuellen Maschine zu installieren, die einem vollwertigen Computer in einem Computer entspricht. - Der virtuelle Computer verfügt über eine „Barriere“, die den Zugriff auf die Daten des physischen Computers verhindert. Dies ist wichtig, um keine Informationen über Ihren echten Computer zu hinterlassen, wenn Sie anonym online gehen.

- Hier finden Sie Anweisungen zur Installation von Linux auf einer virtuellen Maschine. Es ist kostenlos, aber es dauert ungefähr eine Stunde Ihrer Zeit.

- TailsOS ist eine der beliebtesten Linux-Distributionen, die sich auf den Datenschutz konzentriert. Es nimmt wenig Platz ein und ist vollständig verschlüsselt.

3 Finden Sie einen VPS-Host (Virtual Dedicated Server) in einem anderen Land. Es kostet Sie ein paar Dollar im Monat, ermöglicht es Ihnen aber, anonym im Internet zu surfen. Es ist wichtig, einen VPS in einem anderen Land zu abonnieren, damit der Verkehr vom VPS nicht zu Ihrer echten IP-Adresse führen kann.

3 Finden Sie einen VPS-Host (Virtual Dedicated Server) in einem anderen Land. Es kostet Sie ein paar Dollar im Monat, ermöglicht es Ihnen aber, anonym im Internet zu surfen. Es ist wichtig, einen VPS in einem anderen Land zu abonnieren, damit der Verkehr vom VPS nicht zu Ihrer echten IP-Adresse führen kann. - Sie verwenden einen VPS, um Ihre persönliche VPN-Software zu installieren. Auf diese Weise können Sie sich über Ihr persönliches VPN mit dem Netzwerk verbinden und dabei Ihre IP-Adresse maskieren.

- Wählen Sie einen VPS, mit dem Sie für Dienste mit Methoden bezahlen können, die Ihre Identität nicht preisgeben, beispielsweise mit DarkCoin.

- Sobald Sie einen VPS abonnieren, müssen Sie Ihr Betriebssystem auf diesem Server installieren. Um ganz einfach ein persönliches VPN einzurichten, installieren Sie eine der folgenden Linux-Distributionen: Ubuntu, Fedora, CentOS oder Debian.

- Bitte beachten Sie, dass ein VPS-Anbieter bei Verdacht auf illegale Aktivitäten im Zusammenhang mit Ihrem VPN gezwungen sein kann, Ihre VPN-Informationen per Gerichtsbeschluss offenzulegen. Dies können Sie nicht beeinflussen.

4 Richten Sie auf dem VPS ein persönliches VPN (virtuelles privates Netzwerk) ein. Ihr Computer muss mit einem VPN verbunden sein, um auf das Internet zuzugreifen. Von außen sieht alles so aus, als würden Sie von dem Punkt, an dem sich der VPS befindet, auf das Netzwerk zugreifen und nicht von zu Hause aus, außerdem werden alle ein- und ausgehenden Daten vom VPS verschlüsselt. Dieser Schritt ist etwas komplizierter als die Installation einer virtuellen Maschine. Dies ist jedoch der wichtigste Schritt. Wenn Ihnen also Anonymität wichtig ist, befolgen Sie diese unbedingt. Es wurde speziell für OpenVPN auf Ubuntu entwickelt, einem der vertrauenswürdigsten kostenlosen VPNs.

4 Richten Sie auf dem VPS ein persönliches VPN (virtuelles privates Netzwerk) ein. Ihr Computer muss mit einem VPN verbunden sein, um auf das Internet zuzugreifen. Von außen sieht alles so aus, als würden Sie von dem Punkt, an dem sich der VPS befindet, auf das Netzwerk zugreifen und nicht von zu Hause aus, außerdem werden alle ein- und ausgehenden Daten vom VPS verschlüsselt. Dieser Schritt ist etwas komplizierter als die Installation einer virtuellen Maschine. Dies ist jedoch der wichtigste Schritt. Wenn Ihnen also Anonymität wichtig ist, befolgen Sie diese unbedingt. Es wurde speziell für OpenVPN auf Ubuntu entwickelt, einem der vertrauenswürdigsten kostenlosen VPNs. - Melden Sie sich beim Betriebssystem Ihres VPS an. Dieser Vorgang hängt vom ausgewählten VPS ab.

- Gehen Sie zur OpenVPN-Website und laden Sie das entsprechende Softwarepaket herunter. Es gibt viele Optionen, also stellen Sie sicher, dass Sie eine auswählen, die genau dem auf Ihrem VPS installierten Betriebssystem entspricht. Alle zum Download verfügbaren Pakete finden Sie unter folgendem Link: openvpn.net/index.php/access-server/download-openvpn-as-sw.html.

- Starten Sie ein Terminal auf Ihrem VPS und geben Sie ein dpkg -i openvpnasdebpack.debum die heruntergeladene OpenVPN-Software zu installieren. Wenn Sie jedoch kein Ubuntu oder Debian verwenden, wird der Befehl anders sein.

- Eintreten passwd openvpn und legen Sie ein neues Passwort fest, wenn Sie dazu aufgefordert werden. Dies ist das Admin-Passwort für Ihr OpenVPN.

- Öffnen Sie einen Webbrowser auf Ihrem VPS und geben Sie die Adresse ein, die im Terminal angezeigt wird. Auf diese Weise können Sie das OpenVPN-Kontrollfeld öffnen. Geben Sie dort Ihren Benutzernamen ein openvpn und das zuvor erstellte Passwort. Sobald Sie die erste Anmeldung abgeschlossen haben, ist Ihr VPN einsatzbereit.

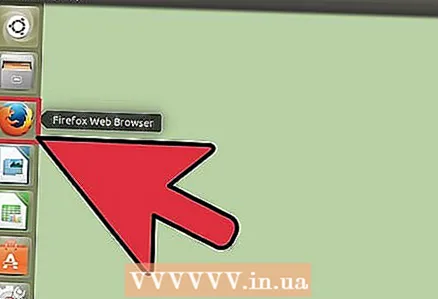

5 Öffnen Sie einen Webbrowser in der virtuellen Maschine. Sie benötigen Zugriff auf den OpenVPN Connect Client, um die Konfigurationsdatei herunterzuladen, die zum Herstellen der Kommunikation mit dem Programm erforderlich ist.

5 Öffnen Sie einen Webbrowser in der virtuellen Maschine. Sie benötigen Zugriff auf den OpenVPN Connect Client, um die Konfigurationsdatei herunterzuladen, die zum Herstellen der Kommunikation mit dem Programm erforderlich ist. - Geben Sie dieselbe Adresse ein, die Sie für den Zugriff auf das VPS-Bedienfeld verwendet haben, jedoch ohne die Adresskomponente / Administrator.

- Melden Sie sich mit dem Benutzernamen "openvpn" und dem zuvor erstellten Passwort bei Ihrem OpenVPN-Administratorkonto an.

- Laden Sie die Datei auf die virtuelle Maschine herunter client.opvn oder client.conf.

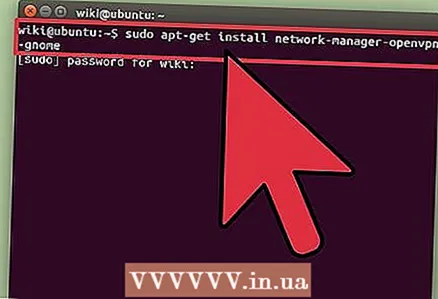

6 Laden Sie den OpenVPN-Client herunter und installieren Sie ihn auf Ihrer virtuellen Maschine. Sobald das VPN auf Ihrem VPS konfiguriert ist, müssen Sie die virtuelle Maschine so konfigurieren, dass sie direkt mit ihr kommuniziert. Die folgenden Anweisungen gelten für Ubuntu und Debian, daher müssen Sie die entsprechenden Befehle ändern, wenn Sie ein anderes Betriebssystem verwenden.

6 Laden Sie den OpenVPN-Client herunter und installieren Sie ihn auf Ihrer virtuellen Maschine. Sobald das VPN auf Ihrem VPS konfiguriert ist, müssen Sie die virtuelle Maschine so konfigurieren, dass sie direkt mit ihr kommuniziert. Die folgenden Anweisungen gelten für Ubuntu und Debian, daher müssen Sie die entsprechenden Befehle ändern, wenn Sie ein anderes Betriebssystem verwenden. - Starten Sie ein Terminal und gehen Sie wie folgt vor: sudo apt-get install network-manager-openvpn-gnome

- Warten Sie, während das Paket heruntergeladen und installiert wird.

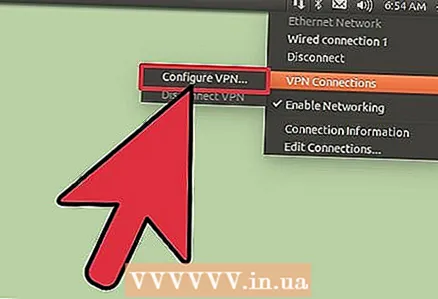

- Öffnen Sie den Netzwerk-Manager und klicken Sie auf die Registerkarte VPN.

- Klicken Sie auf die Schaltfläche Importieren und wählen Sie dann die zuvor heruntergeladene Konfigurationsdatei aus.

- Überprüfen Sie Ihre Einstellungen. Die Felder Zertifikat und Schlüssel sollten automatisch ausgefüllt werden und Ihre VPN-Adresse sollte das Gateway-Feld widerspiegeln.

- Klicken Sie auf die Registerkarte IPv4-Einstellungen und wählen Sie im Dropdown-Menü Methoden die Option Nur automatische (VPN-)Adressen aus. Dadurch wird Ihr gesamter Internetverkehr garantiert über das VPN umgeleitet.

7 Laden Sie das Tor Browser Bundle auf Ihre virtuelle Maschine herunter. Wenn Sie VPS und VPN bereits konfiguriert und gestartet haben, können Sie das Netzwerk zu diesem Zeitpunkt ganz anonym nutzen. Das VPN verschlüsselt den gesamten ausgehenden und eingehenden Datenverkehr von Ihrer virtuellen Maschine. Wenn Sie jedoch einen weiteren Schritt in Richtung Anonymität gehen möchten, bietet der Tor-Browser zusätzlichen Schutz, jedoch auf Kosten der Zugriffsgeschwindigkeit auf Internetseiten.

7 Laden Sie das Tor Browser Bundle auf Ihre virtuelle Maschine herunter. Wenn Sie VPS und VPN bereits konfiguriert und gestartet haben, können Sie das Netzwerk zu diesem Zeitpunkt ganz anonym nutzen. Das VPN verschlüsselt den gesamten ausgehenden und eingehenden Datenverkehr von Ihrer virtuellen Maschine. Wenn Sie jedoch einen weiteren Schritt in Richtung Anonymität gehen möchten, bietet der Tor-Browser zusätzlichen Schutz, jedoch auf Kosten der Zugriffsgeschwindigkeit auf Internetseiten. - Sie können den Tor-Browser von der offiziellen Website herunterladen: torproject.org.

- Das Ausführen von Tor über ein VPN verbirgt die Tatsache, dass Sie Tor vor Ihrem ISP verwenden (es wird nur verschlüsselter VPN-Datenverkehr angezeigt).

- Führen Sie das Tor-Installationsprogramm aus. Die Standardeinstellungen bieten den meisten Benutzern umfassenden Schutz.

- Klicken Sie hier, um weitere Informationen zur Verwendung von Tor zu erhalten.

8 Wechseln Sie regelmäßig Ihre VPS-Anbieter. Wenn Sie sich große Sorgen um die Sicherheit machen, wird empfohlen, mindestens einmal im Monat den VPS-Anbieter zu wechseln. Dies bedeutet, dass Sie OpenVPN jedes Mal neu konfigurieren müssen, aber nach und nach mit jeder weiteren Wiederholung lernen Sie, wie Sie die erforderlichen Operationen immer schneller ausführen können. Stellen Sie sicher, dass Sie den neuen VPS vollständig neu konfigurieren, bevor Sie eine Verbindung herstellen.

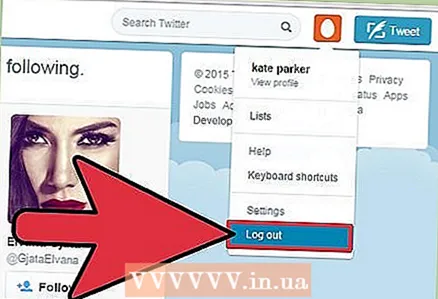

8 Wechseln Sie regelmäßig Ihre VPS-Anbieter. Wenn Sie sich große Sorgen um die Sicherheit machen, wird empfohlen, mindestens einmal im Monat den VPS-Anbieter zu wechseln. Dies bedeutet, dass Sie OpenVPN jedes Mal neu konfigurieren müssen, aber nach und nach mit jeder weiteren Wiederholung lernen Sie, wie Sie die erforderlichen Operationen immer schneller ausführen können. Stellen Sie sicher, dass Sie den neuen VPS vollständig neu konfigurieren, bevor Sie eine Verbindung herstellen.  9 Nutzen Sie das Internet mit Bedacht. Nachdem alles eingerichtet ist, hängt Ihre Anonymität von Ihren Internetgewohnheiten ab.

9 Nutzen Sie das Internet mit Bedacht. Nachdem alles eingerichtet ist, hängt Ihre Anonymität von Ihren Internetgewohnheiten ab. - Verwenden Sie alternative Suchmaschinen wie DuckDuckGo oder StartPage.

- Vermeiden Sie Websites, die JavaScript verwenden. JavaScript kann verwendet werden, um die IP-Adresse offenzulegen und Ihren Datenverkehr zu deanonymisieren.

- Trennen Sie die Internetverbindung, wenn Sie über Tor heruntergeladene Dateien öffnen.

- Laden Sie keine Torrent-Dateien über Tor herunter.

- Vermeiden Sie alle Sites, die kein HTTPS verwenden (sehen Sie in der Adressleiste nach, ob eine Site HTTP oder HTTPS verwendet).

- Vermeiden Sie die Installation von Browser-Plugins.