Autor:

Laura McKinney

Erstelldatum:

4 April 2021

Aktualisierungsdatum:

1 Juli 2024

Inhalt

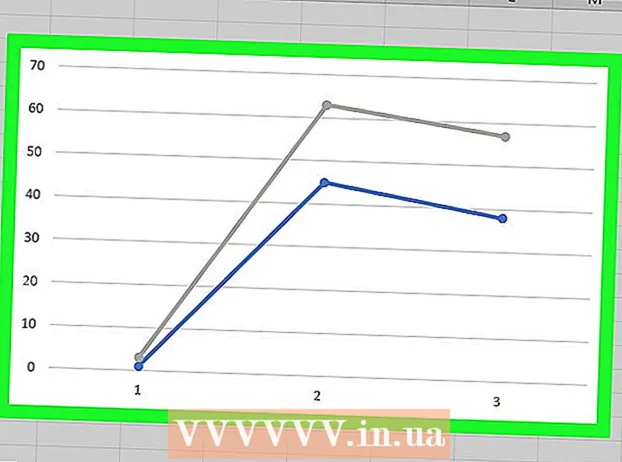

- Windows: Um kürzlich geöffnete Dateien anzuzeigen, drücken Sie die Taste Windows + E. um den Datei-Explorer zu öffnen. Im Abschnitt "Letzte Dateien" unten im Haupt-Dashboard finden Sie Anzeichen einer Anomalie. Sie können kürzlich geöffnete Apps auch über dem Startmenü anzeigen.

- Mac: Klicken Sie auf das Apple-Menü in der oberen linken Ecke des Bildschirms und wählen Sie Letzte Artikel (Aktuelle Daten). Sie können klicken Anwendungen (Anwendungen) zum Anzeigen kürzlich verwendeter Anwendungen, Unterlagen (Dokumentation) zum Anzeigen von Dateien und Server (Server), um die Liste der "Outstream" -Verbindungen anzuzeigen.

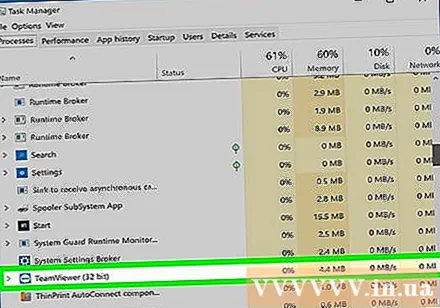

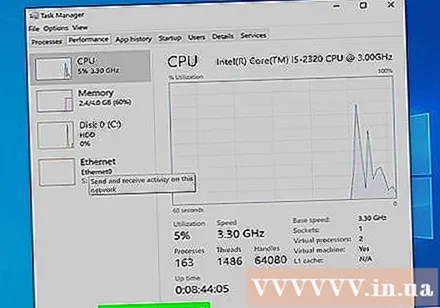

Öffnen Sie den Task-Manager oder den Aktivitätsmonitor. Diese Dienstprogramme können Ihnen mitteilen, was auf Ihrem Computer vor sich geht.

- Windows - Drücken Sie Strg + Verschiebung + Esc.

- Mac - Öffnen Sie den Ordner Anwendungen Doppelklicken Sie im Finder auf den Ordner Dienstprogramme und doppelklicken Aktivitätsmonitor.

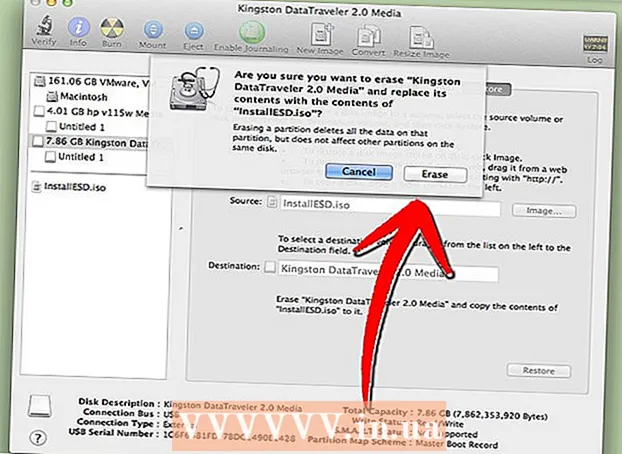

Löschen Sie das gesamte System, wenn Sie das Eindringen nicht entfernen können. Wenn Ihr Computer immer noch kompromittiert ist oder Sie der Meinung sind, dass immer noch etwas schädlich ist, können Sie das System nur sicher löschen und das Betriebssystem neu installieren. Sie müssen jedoch zuerst Ihre wichtigen Daten sichern, da alles gelöscht und zurückgesetzt wird.

- Stellen Sie beim Sichern von Daten auf einem infizierten Computer sicher, dass Sie vor dem Sichern nach jeder Datei suchen. Das erneute Importieren alter Dateien kann Ihren Computer immer wieder infizieren.

- Anweisungen zum Formatieren eines Windows- oder Mac-Computers und zum erneuten Installieren des Betriebssystems finden Sie hier.

Teil 2 von 2: Verhindern Sie zukünftige Eingriffe

Stellen Sie sicher, dass Ihre Firewall über eine Standardkonfiguration verfügt. Wenn Sie keinen Webserver oder ein anderes Programm verwenden, für das Remotezugriff auf Ihren Computer erforderlich ist, müssen Sie die Verbindungsports nicht öffnen. Die meisten Programme, die ein Gateway benötigen, verwenden UPnP - das den Port bei Bedarf öffnet und sich selbst schließt, wenn das Programm nicht verwendet wird. Wenn Sie unbegrenzt offene Ports öffnen, ist Ihr Netzwerk anfällig für Eingriffe.

- Lassen Sie uns sehen, wie Sie die Portweiterleitung auf Ihrem Router einrichten und sicherstellen, dass keine Ports geöffnet sind, es sei denn, dies ist für den von Ihnen verwendeten Server erforderlich.

Stellen Sie sicher, dass die von Ihnen verwendeten Passwörter sehr sicher und schwer zu erraten sind. Jeder kennwortgeschützte Dienst oder jedes kennwortgeschützte Programm muss ein eindeutiges Kennwort haben, das schwer zu erraten ist. Auf diese Weise wird sichergestellt, dass Hacker das Kennwort des gefährdeten Dienstes nicht für den Zugriff auf andere Konten verwenden können. Weitere Informationen zur einfacheren Bedienung finden Sie im Benutzerhandbuch zum Kennwortmanager.

Vermeiden Sie die Verwendung öffentlicher WLAN-Spots. Öffentliche Wi-Fi-Spots sind riskant, da Sie keine Kontrolle über das Netzwerk haben. Sie wissen nicht, ob derselbe Wi-Fi-Benutzer den Datenverkehr von Ihrem Computer aus steuert. Über ein öffentliches Wi-Fi-System können andere auf einen geöffneten Webbrowser oder andere Informationen zugreifen. Sie können das Risiko verringern, indem Sie jedes Mal, wenn Sie eine Verbindung zu Wi-Fi herstellen, ein VPN verwenden, um Ihre Übertragung zu verschlüsseln.

- Informationen zum Einrichten der VPN-Konfiguration finden Sie unter Einrichten einer Verbindung zum VPN-Dienst.

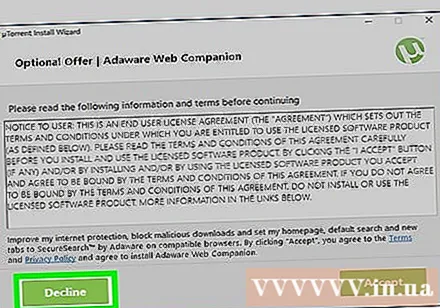

Seien Sie immer vorsichtig bei online geladenen Programmen. Viele "kostenlose" Programme enthalten andere Software, die Sie nicht benötigen. Achten Sie auf den Installationsprozess, um sicherzustellen, dass Sie keine anderen "Einladungen" ablehnen. Vermeiden Sie das Herunterladen illegaler Software, da dies eine bekannte Methode zur Infektion Ihres Betriebssystems ist. Werbung

Rat

- Beachten Sie, dass Ihr Computer möglicherweise automatisch startet, um das Update zu installieren. Viele neuere Computer aktualisieren das System automatisch, normalerweise nachts, wenn Sie den Computer nicht verwenden. Wenn Ihr Computer automatisch gestartet wird, wenn Sie ihn nicht verwenden, wird der Computer im Energiesparmodus "aktiviert", um die Updates zu installieren.

- Während auf Ihren Computer remote zugegriffen werden kann, sind die Funktionen normalerweise sehr gering. Sie können Maßnahmen ergreifen, um Einbrüche zu verhindern.