Autor:

Louise Ward

Erstelldatum:

12 Februar 2021

Aktualisierungsdatum:

1 Juli 2024

Inhalt

Wenn Sie über das Netzwerk eine Verbindung zu einem anderen Computer herstellen, möchten Sie wahrscheinlich Ihre Daten schützen. Und SSH ist eine praktikable Option. Dazu müssen Sie SSH auf Ihrem Computer ordnungsgemäß einrichten und anschließend eine verschlüsselte Verbindung zum Server herstellen. Gleichzeitig muss SSH an beiden Enden der Verbindung aktiviert sein. Befolgen Sie die nachstehenden Anweisungen, um die Sicherheit Ihrer Verbindung zu gewährleisten.

Schritte

Teil 1 von 3: Zum ersten Mal verbinden

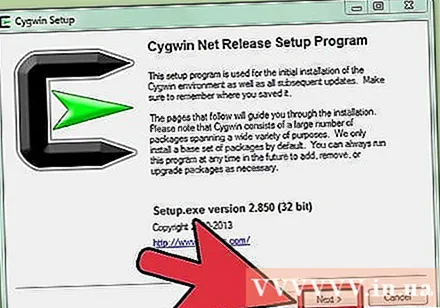

SSH-Installation. Für Windows müssen Sie den SSH-Client herunterladen und installieren. Das bekannteste ist Cygwin: Sie können das Programm kostenlos von der Entwickler-Website herunterladen. Laden Sie es herunter und installieren Sie es wie jedes andere Programm. Neben Cygwin ist PuTTY auch eine beliebte kostenlose Option.

- Während des Cygwin-Installationsprozesses müssen Sie OpenSSH im Abschnitt Net installieren.

- In Linux und Mac OS X ist SSH integriert. Dies liegt daran, dass SSH ein UNIX-System ist und Linux sowie OS X aus diesem System entwickelt wurden.

- Wenn Sie Windows 10 mit dem Jubiläums-Update verwenden, können Sie Windows Subsystem für Linux installieren: Mit dieser Funktion wird SSH vorinstalliert.

Führen Sie SSH aus. Öffnen Sie das von Cygwin installierte Terminalprogramm oder Bash unter Ubuntu unter Windows 10 oder Terminal unter OS X und Linux. SSH verwendet eine Terminalschnittstelle, um mit anderen Computern zu interagieren. SSH hat keine grafische Oberfläche, daher müssen Sie sich an die Eingabe von Befehlen gewöhnen.

Verbindung prüfen. Bevor Sie mit dem Erstellen Ihres Sicherheitsschlüssels und dem Übertragen von Dateien beginnen, sollten Sie sicherstellen, dass SSH auf dem von Ihnen verwendeten Computer und am anderen Ende der Verbindung korrekt konfiguriert ist. Geben Sie stattdessen den folgenden Befehl ein

durch Ihren Benutzernamen auf dem anderen Computer und durch die Adresse dieses Servers oder Computers: $ ssh@ - Wenn die Verbindung hergestellt ist, werden Sie aufgefordert, ein Passwort einzugeben. Während der Eingabe bewegt sich der Mauszeiger nicht und eingegebene Zeichen werden nicht angezeigt.

- Wenn in diesem Schritt ein Fehler auftritt, ist SSH auf Ihrem Computer falsch konfiguriert oder der Computer am anderen Ende akzeptiert keine SSH-Verbindungen.

Teil 2 von 3: Grundlagen lernen

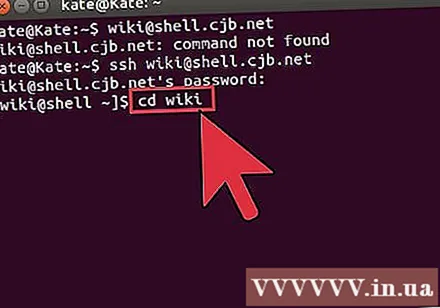

Navigieren Sie in der SSH-Shell (Befehlsinterpreter). Wenn Sie zum ersten Mal eine Verbindung zum anderen Endcomputer herstellen, sollten Sie im HOME-Verzeichnis "schließen". Verwenden Sie Befehle, um durch die Verzeichnisstruktur zu navigierenCD:cd .. wechselt in das Verzeichnis direkt vor dem BaumCDWechseln Sie in ein bestimmtes Verzeichnis. cd / home / directory / path / aus dem home-verzeichnis in ein bestimmtes verzeichnis verschieben.cd ~ kehre in dein HOME-Verzeichnis zurück.

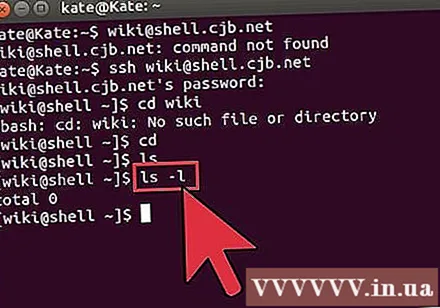

Überprüfen Sie den Inhalt des aktuellen Verzeichnisses. Mit dem Befehl können Sie Dateien und Ordner im aktuellen Verzeichnis anzeigenls:ls listet alle Verzeichnisse und Dateien im aktuellen Verzeichnis auf.ls -l listet den Inhalt des Verzeichnisses mit zusätzlichen Informationen wie Größe, Berechtigungen und Datum auf.ls-a listet alle Inhalte auf, einschließlich versteckter Dateien und Ordner.

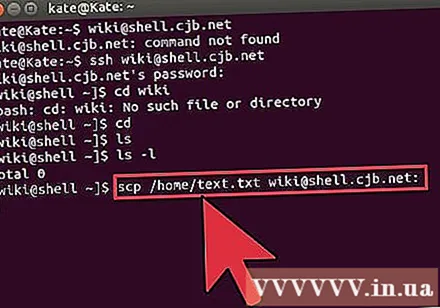

Kopieren Sie Dateien von Ihrem Standort auf den anderen Computer. Mit dem Befehl können Sie Dateien vom aktuellen Computer auf den Computer kopieren, auf den Sie remote zugreifen

scp:scp / ministerium / directory1.txt@ :<đường_dẫn> kopiert example_1.txt nach <đường_dẫn> spezifisch auf dem Computer, auf den remote zugegriffen wird. Sie können das Feld leer lassen <đường_dẫn> in das Stammverzeichnis dieses Computers kopieren. scp@ : /home/example_1.txt./ verschiebt example_1.txt aus dem Ausgangsverzeichnis auf dem Remotecomputer in das Verzeichnis, das Sie direkt auf diesem Terminal eingeben.

Kopieren Sie Dateien durch die Shell. Sie können Befehle verwenden

cp, um Dateien in dasselbe Verzeichnis oder in ein vordefiniertes Verzeichnis zu kopieren:cp example_1.txt example_2.txt erstellt eine Kopie von example_1.txt und nennt sie example_2.txt direkt im aktuellen Verzeichnis.cp example_1.txt directory / erstellt eine Kopie von example_1 in dem vom Verzeichnis angegebenen Verzeichnis.

Dateien konvertieren und umbenennen. Wenn Sie eine Datei umbenennen oder verschieben (ohne sie zu kopieren) möchten, können Sie den Befehl verwenden

mv:mv example_1.txt example_2.txt benennt example_1.txt in example_2.txt um, die Datei verbleibt im alten Verzeichnis.Ordner_1 Verzeichnis2 Benennen Sie Verzeichnis_1 in Verzeichnis2 um. Der im Verzeichnis enthaltene Inhalt bleibt unverändert.mv directory_1.txt directory_1 / verschiebe example_1.txt nach directory_1.mv example_1.txt directory_1 / example_2.txt verschiebe example_1.txt nach directory_1 und benenne es in example_2.txt um.

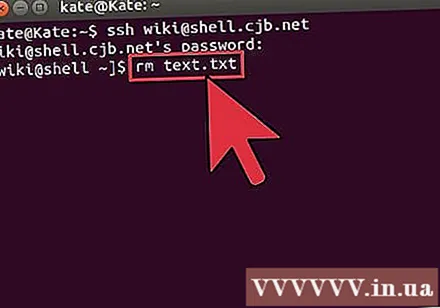

Löschen Sie Dateien und Ordner. Um Inhalte auf einem Computer zu löschen, auf den remote zugegriffen wird, können Sie einen Befehl verwenden

rm:rm example_1.txt löscht die Datei example_1.txt name.rm –I example_1.txt löscht die Datei example_1.txt, nachdem Sie eine Bestätigung erhalten haben.rm Verzeichnis_1 / Verzeichnis_1 mit allen Inhalten löschen.

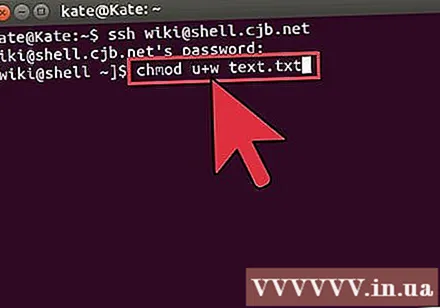

Ändern Sie die Berechtigungen von Dateien. Mit dem Befehl können Sie die Lese- und Schreibberechtigungen von Dateien ändern

chmod:chmod u + w example_1.txt fügt dem Benutzer (u) eine Schreib- (Bearbeitungs-) Berechtigung hinzu. Sie können auch Plugins verwendeng für Gruppenrechte undo gibt universelle Rechte.chmod g + r example_1.txt fügt der Gruppendatei Lese- (Zugriffs-) Berechtigungen hinzu.- Die Liste der Befehle, mit denen Sie verschiedene Aspekte Ihres Computers sichern oder öffnen können, ist ziemlich lang.

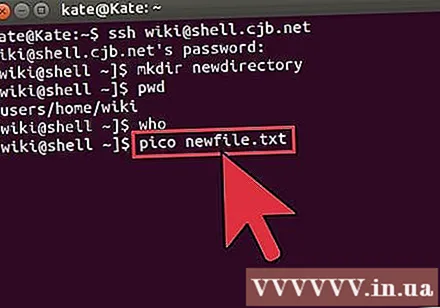

Lernen Sie andere grundlegende zufällige Befehle. Es gibt noch einige wichtigere Befehle, die häufig auf der Shell-Oberfläche verwendet werden, darunter:

neues Verzeichnis mkdir erstellt ein Unterverzeichnis mit dem neuen Verzeichnisnamen.pwd zeigt den aktuellen Verzeichnisspeicherort an.Wer zeigt, wer gerade im System angemeldet ist?pico newfile.txt oderen newfile.txt erstellt eine neue Datei und öffnet den Datei-Editor. Auf verschiedenen Computern sind möglicherweise unterschiedliche Datei-Editoren installiert. Pico und vi sind die beiden beliebtesten. Wenn Ihr Computer einen anderen Datei-Editor verwendet, müssen Sie möglicherweise andere Befehle verwenden.

Erhalten Sie detaillierte Informationen zu jeder Bestellung. Wenn Sie nicht sicher sind, was der Befehl bewirkt, können Sie den Befehl verwenden

Mann, um über alle möglichen Parameter und Verwendungen zu lernen:MannZeigt Informationen zu diesem Befehl an Mann -kSuchen Sie jede Befehlsseite für das angegebene Schlüsselwort.

Teil 3 von 3: Generieren verschlüsselter Schlüssel

Generieren Sie Ihren SSH-Schlüssel. Mit diesen Tasten können Sie eine Verbindung zum Remote-Gerät herstellen, ohne bei jeder Verbindung das Kennwort eingeben zu müssen. Dieser Weg ist viel sicherer, da Sie damit kein Passwort über das Netzwerk senden müssen.

- Erstellen Sie einen Sperrordner auf Ihrem Computer, indem Sie einen Befehl eingeben

$ mkdir.ssh - Generieren Sie öffentliche und private Schlüssel mit Befehlen

$ ssh-keygen -t rsa - Sie werden gefragt, ob Sie ein Kennwort für den Schlüssel erstellen möchten: Es ist optional. Wenn Sie kein Passwort erstellen möchten, drücken Sie einfach die Eingabetaste. Die Schlüssel id_rsa und id_rsa.pub werden im Verzeichnis.ssh generiert.

- Ändern Sie die Berechtigungen für private Schlüssel. Geben Sie einen Befehl ein, um sicherzustellen, dass nur der private Schlüssel für Sie lesbar ist

$ chmod 600.ssh / id_rsa

- Erstellen Sie einen Sperrordner auf Ihrem Computer, indem Sie einen Befehl eingeben

Lassen Sie den öffentlichen Schlüssel auf dem anderen Computer. Sobald der Schlüssel generiert wurde, können Sie den öffentlichen Schlüssel über der anderen Verbindung platzieren, damit Sie ohne Kennwort eine Verbindung herstellen können. Geben Sie den folgenden Befehl ein und ersetzen Sie die erforderlichen Teile wie gezeigt:

$ scp.ssh / id_rsa.pub@ : - Vergessen Sie nicht den Doppelpunkt (:) am Ende des Befehls.

- Sie werden aufgefordert, Ihr Passwort einzugeben, bevor Sie mit der Dateiübertragung beginnen.

Installieren Sie den öffentlichen Schlüssel auf dem anderen Computer. Nach dem Platzieren müssen Sie das Schloss auf dem anderen Gerät installieren, damit es ordnungsgemäß funktioniert. Melden Sie sich zunächst auf die gleiche Weise wie in Schritt 3 am anderen Endcomputer an.

- Erstellen Sie ein SSH-Verzeichnis, falls es auf diesem Computer noch nicht vorhanden ist:

$ mkdir.ssh - Verknüpfen Sie Ihren Schlüssel mit der lizenzierten Schlüsseldatei. Wenn die Datei nicht vorhanden ist, wird sie initialisiert:

$ cat id_rsa.pub >>. ssh / authorized_keys - Ändern Sie die Berechtigung für das SSH-Verzeichnis, um den Zugriff zu ermöglichen:

$ chmod 700.ssh

- Erstellen Sie ein SSH-Verzeichnis, falls es auf diesem Computer noch nicht vorhanden ist:

Überprüfen Sie, ob die Verbindung funktioniert oder nicht. Nachdem Sie den Schlüssel auf dem Computer am anderen Ende der Verbindung installiert haben, sollten Sie in der Lage sein, die Verbindung herzustellen, ohne ein Kennwort eingeben zu müssen. Verwenden Sie den folgenden Befehl, um Ihre Verbindung zu überprüfen:

$ ssh@ - Wenn Sie während der Verbindung kein Kennwort eingeben müssen, muss der Schlüssel korrekt konfiguriert worden sein.