Autor:

Laura McKinney

Erstelldatum:

5 April 2021

Aktualisierungsdatum:

1 Juli 2024

Inhalt

Computer-Hacking ist manchmal eine wichtige und nützliche Fähigkeit zu lernen. Im Folgenden finden Sie Anweisungen zum Abrufen des Kennworts (wenn Sie nicht in den Computer gelangen können oder den Computer Ihres Kindes oder Ehepartners überprüfen möchten), Fernzugriff auf einen anderen Computer (um Benutzer zu überwachen oder Hilfe zu leisten Suchen Sie das gestohlene Gerät) oder knacken Sie das WLAN-Passwort (im Notfall, wenn Sie sich in einer unbekannten Stadt verlaufen und die Richtung überprüfen müssen).

Schritte

Methode 1 von 3: Hack Login Account

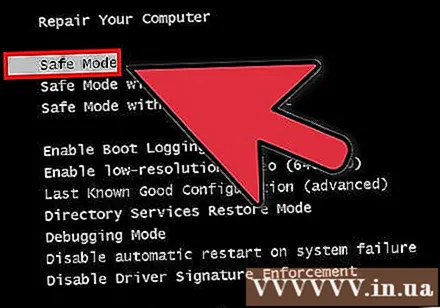

Starten Sie den Computer im abgesicherten Modus.

Klicke auf das Startmenü.

Klicken Sie auf "Ausführen".

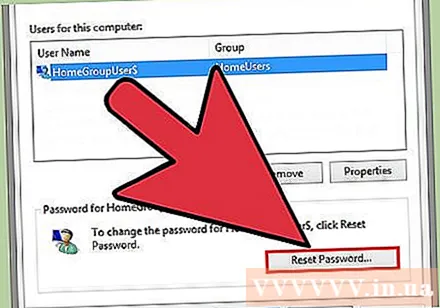

Geben Sie den Text "control userpasswords2" ein.

Ändern Sie Ihr Passwort für ein Konto. Dies wird den Benutzer wahrscheinlich nicht verstecken, so dass Sie ihn ein wenig anlügen können. Sagen Sie etwas wie: "Oh, manchmal höre ich eine Fehlfunktion des Computers. Klicken Sie zweimal auf diese Schaltfläche. Sie können Ihr Passwort jederzeit wiederherstellen, wenn Sie vom Computer ausgeschlossen sind und später. das ein neues Passwort gesetzt hat "(in diesem Fall setzen Sie das Passwort für dieses Konto als Wiederherstellungspasswort oder welches Passwort Sie dieser Person auch immer mitteilen).

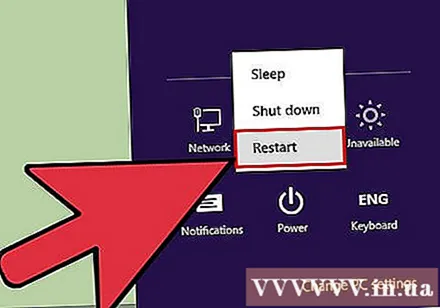

Starte den Computer neu. Werbung

Methode 2 von 3: Remote Hack

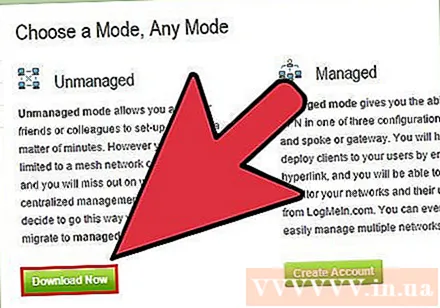

Laden Sie das Programm LogMeIn herunter. Das Programm hat eine kostenlose Version. Sie können jedoch ein Abonnement erwerben, wenn es Ihren Anforderungen besser entspricht.

- Dieses Programm muss auf den Computer heruntergeladen werden, den Sie ansehen oder remote verwenden möchten. Es hilft Ihnen beim Zugriff auf Ihren Computer, wenn Ihr Computer gestohlen oder zur Überprüfung der Aktivitäten Ihres Kindes verwendet wird.

- Sie müssen ein Konto auf der LogMeIn-Website einrichten, um diese Software verwenden zu können.

Melden Sie sich bei der Site an. Melden Sie sich auf der LogMeIn-Website an.

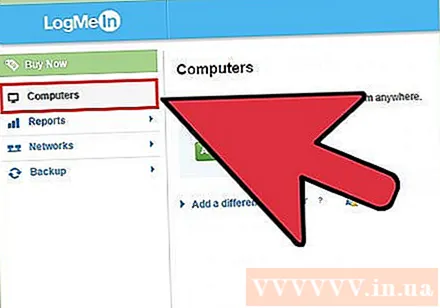

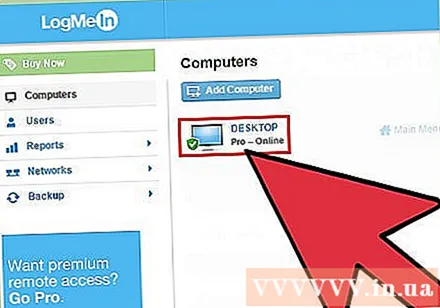

Gehen Sie zur Seite "Arbeitsplatz". Es wird automatisch geöffnet, wenn Sie sich anmelden.

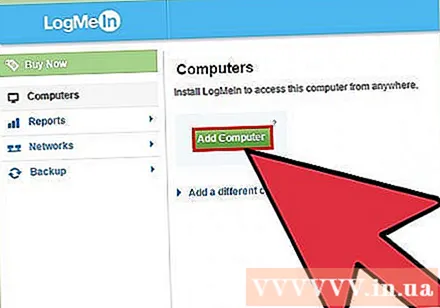

Fügen Sie den Computer hinzu, auf den Sie remote zugreifen möchten. Auf dieser Seite wird die Schaltfläche "Computer hinzufügen" angezeigt. Klicken Sie darauf und geben Sie die Informationen für den Computer ein, auf den Sie zugreifen möchten.

Klicken Sie nach dem Hinzufügen auf den Computernamen.

Melden Sie sich am Computer an. Dies bedeutet, dass Sie den Benutzernamen und das Kennwort für das Konto kennen müssen, auf das Sie zugreifen oder das Sie anzeigen möchten.

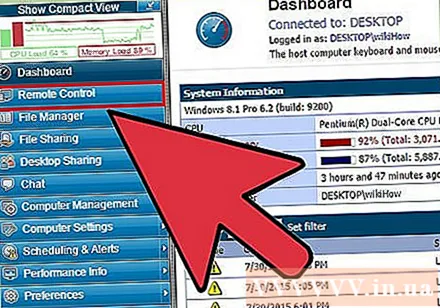

Klicken Sie auf "Fernbedienung". Wenn Sie nicht erkannt werden möchten (z. B. Benutzer ausspionieren), versuchen Sie, die Maus so wenig wie möglich zu bewegen und auf nichts zu klicken.

Geh raus, wenn du fertig bist. Werbung

Methode 3 von 3: Hack WiFi

Laden Sie die erforderlichen Programme herunter. Sie benötigen zwei Programme, um erfolgreich zu hacken: CommView (wird verwendet, um eine Sicherheitslücke in dem WLAN-Netzwerk zu finden, auf das Sie zugreifen möchten) und AirCrackNG (wird die Sicherheit selbst knacken).

- Stellen Sie sicher, dass der WLAN-Empfänger Ihres Computers mit CommView kompatibel ist.

Finden Sie ein Wifi-Netzwerk. Verwenden Sie CommView, um über WLAN-Netzwerke zu scannen. Wählen Sie ein Netzwerk mit einem WEP-Schlüssel und einem starken Signal.

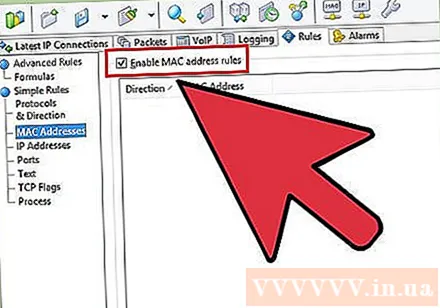

Filtersuche für dieses Netzwerk. Klicken Sie mit der rechten Maustaste auf das Netzwerk, auf das Sie zugreifen möchten, wählen Sie „MAC-Adresse kopieren“, wechseln Sie zur Registerkarte Regeln, dann zu MAC-Adressen, aktivieren Sie die MAC-Adressregeln und klicken Sie dann auf Aktion → Erfassen → Datensatz hinzufügen → Beide. MAC-Adresse einfügen.

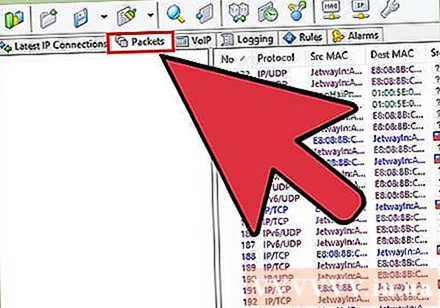

Datenpaketansicht. Klassifizieren Sie die Verwaltungspakete (M) und Steuerpakete (C) so, dass nur Datenpakete (D) angezeigt werden.

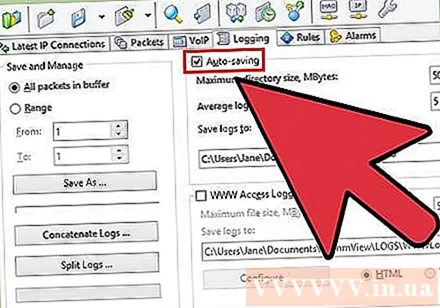

Speichern Sie diese Pakete. Gehen Sie zur Registerkarte Protokollierung und aktivieren Sie das automatische Speichern. Möglicherweise müssen Sie die Einstellungen für das Verzeichniskontingent und das Dateikontingent ändern. Es ist 2000 bzw. 20.

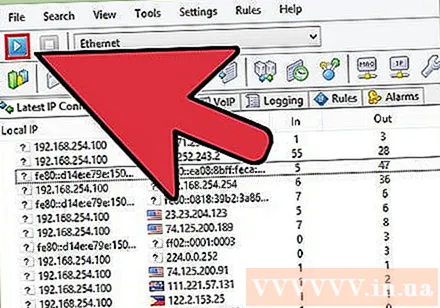

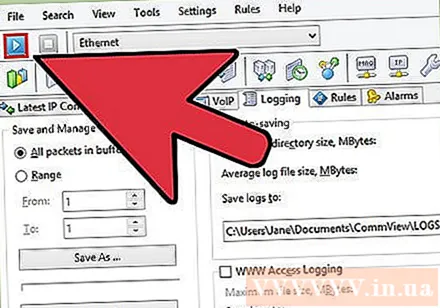

Drücken Sie die "Play" -Taste, um die Aufnahme zu starten. Warten Sie, bis Sie mindestens 100.000 Pakete haben.

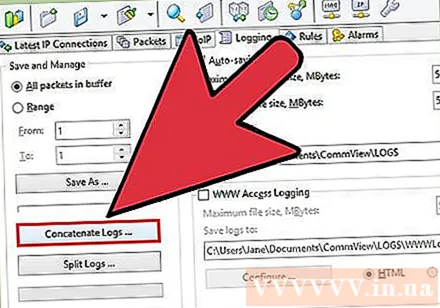

Klicken Sie unter der Registerkarte "Protokoll" auf "Protokolle verketten". Stellen Sie sicher, dass alle Protokolle ausgewählt sind.

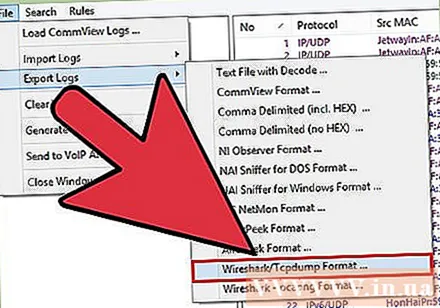

Speichern Sie die Protokolle. Wechseln Sie in das Verzeichnis, in dem die Protokolle gespeichert sind, und öffnen Sie die Protokolldatei. Klicken Sie auf Datei → Exportieren → WireShark / tcpdump-Format und speichern Sie es an einem Ort, an dem Sie es leicht finden können.

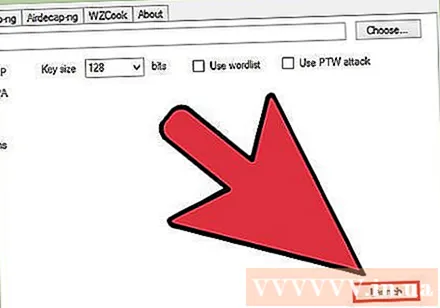

Öffnen Sie die neu erstellte Datei mit "Air Crack". Starten Sie Aircrack und wählen Sie WEP. Öffnen Sie die Datei und klicken Sie auf "Starten".

Geben Sie den Exponenten ein. Wenn die Eingabeaufforderung geöffnet wird, müssen Sie einen Exponenten für das beabsichtigte Netzwerk eingeben. Es könnte 1 sein. Drücken Sie die Eingabetaste und warten Sie. Wenn es funktioniert, wird die WLAN-Sperre angezeigt. Werbung

Warnung

- Computer-Hacking kann sehr schwerwiegende Folgen haben, insbesondere wenn es auf einem öffentlichen Computer oder einem Schulcomputer durchgeführt wird.

- Dieser Hack macht das Opfer wissen, wer seinen Computer betreten hat. Seien Sie vorsichtig, Sie sind leicht zu erkennen.

- Selbst wenn Sie ein harmloses Skript auf einem Computer schreiben, werden Ihnen die Leute ihren Computer nicht anvertrauen.

- Verwenden Sie diese Techniken nur auf Ihrem Computer oder auf dem Computer einer anderen Person mit deren Erlaubnis.

- Es ist sehr einfach, vor Gericht oder ins Gefängnis zu gehen, um unbefugten Zugriff auf den Computer eines anderen zu erhalten.

- Wenn Sie ein Kind sind, ist wikiHow nicht verantwortlich, wenn Ihre Eltern (oder jemand anderes, der Systemadministrator) feststellt, dass Sie sich selbst zum Systemadministrator gemacht haben, nicht nur durch die Verwendung auf diese Weise aber auch mit diesem Tutorial.