Inhalt

Sie haben gerade einen neuen Computer zu Hause gekauft (nicht für geschäftliche Zwecke oder als Server) und möchten ihn vor Viren und Malware schützen. Der Datenschutzaspekt (einschließlich Verschlüsselung, Kennwörter und Anonymität) ist zwar ebenfalls Teil des Schutzes, sein Anwendungsbereich ist jedoch breit genug, um separat behandelt zu werden. Vorstellen, Privat macht die Hälfte des Inhalts in Schritten aus schützen Computer. Die Probleme der Datensicherung, Defragmentierung und Systemwiederherstellungspunkte hängen nur indirekt zusammen. Backups machen Ihre Daten anfälliger für Diebstahl und Diebstahl.

In diesem Artikel wird davon ausgegangen, dass Sie versuchen, ein Netzwerk (z. B. das Internet) zu verwenden, Dateien auf einem USB-Stick oder einem Computer freizugeben, der von vielen Personen gemeinsam genutzt wird. Wenn Sie außerhalb der oben genannten Fälle liegen, können die meisten der folgenden Schritte unnötig werden, da der Computer bereits geschützt ist.

Schritte

Wählen Sie ein Betriebssystem basierend auf seinen Sicherheitsfunktionen und Sicherheitslücken (Linux ist bekannt für seine frei laufenden Viren, OpenBSD konzentriert sich auf Sicherheit). Finden Sie heraus, ob das Betriebssystem die Anzahl der Benutzerkonten und Dateiberechtigungen begrenzt und regelmäßig aktualisiert wird. Stellen Sie sicher, dass auf Ihrem Computer das neueste Betriebssystem und die neueste Software ausgeführt werden, indem Sie ihn mit sichereren Versionen auf dem neuesten Stand halten.

Wählen Sie einen Webbrowser aus, der auf Sicherheit und Sicherheitslücke basiert, da die meiste Malware über den Webbrowser eingeht. Sie müssen auch die Skripterstellung deaktivieren (NoScript-, Privoxy- und Proxomitron-Software können dies tun). Unabhängige Computersicherheitsanalysten (wie das US Computer Emergency Preparedness Team US-CERT) und Cracker (ähnlich wie Hacker) sagen, dass Google Chrome ein sicherer Browser als je zuvor ist. auf der Sandbox-Funktion. Daher ist es für Bösewichte schwierig, in das System einzudringen und Ihren Browser mit Malware zu infizieren, wenn Sie Google Chrome verwenden.

Beim Einrichten sollten Sie Verwenden Sie sichere Passwörter für das Benutzerkonto, Router-Anmeldeinformationen usw. Hacker können Wörterbuch- und Brute-Force-Angriffe verwenden.

Verwenden Sie zuverlässige Quellen. Wenn es um Software (einschließlich Antivirensoftware) geht, sollten Sie diese von diesen herunterladen Vertrauenswürdige Quelle (Softpedia, Download, Snapfiles, Tucows, Fileplanet, Betanews, SourceForge) oder Repository (für Linux).

Installieren Sie Antivirensoftware (insbesondere, wenn Sie ein Peer-to-Peer-Netzwerk verwenden). Antivirensoftware wurde entwickelt, um schädliche Programme wie Viren, Trojaner / Rootkit-Malware, Keylogger (Programme, die Tastatur- und Mausaktionen aufzeichnen) und Würmer zu verarbeiten. Finden Sie heraus, ob Ihre Antivirensoftware Echtzeit-, On-Demand- oder Zugriffsscans bietet. Untersuchen Sie gleichzeitig, ob die Software auf heuristischen Techniken basiert. Avast und AVG sind sehr gute kostenlose Versionen. Sie können entweder auswählen, dann herunterladen und für regelmäßige Scans einrichten. Hinweis: Antivirensoftware muss regelmäßig aktualisiert werden.

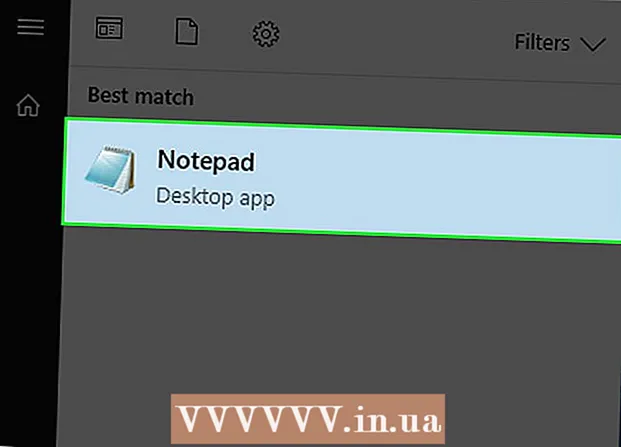

Laden Sie Anti-Spyware-Software wie Spybot Search and Destroy, HijackThis oder Ad -aware herunter, installieren Sie sie und scannen Sie sie regelmäßig. Kurz gesagt, Sie müssen gute Anti-Spyware- und Anti-Malware-Programme wie Spybot ausführen, bevor Sie überhaupt daran denken, im Internet zu surfen. Viele Websites nutzen die Schwachstellen und Schwachstellen von Microsoft Explorer aus, um schädlichen Code ohne Wissen des Benutzers auf den Computer zu bringen (es ist zu spät, dies zu wissen!).

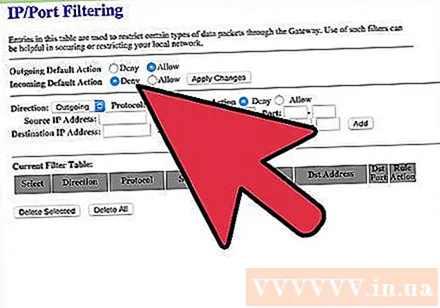

Laden Sie die Firewall herunter und installieren Sie sie. Sie können entweder ZoneAlarm oder Comodo Firewall auswählen (Kerio, WinRoute und Linux werden mit iptables geliefert). Wenn Sie einen Router verwenden, fügt dieser Prozess eine zusätzliche Sicherheitsebene hinzu, indem er sich ähnlich wie eine Hardware-Firewall verhält.

Schließen Sie alle Ports. Hacker verwenden häufig das Scannen von Ports. Unter Ubuntu Linux sind standardmäßig immer alle Ports geschlossen.

Penetrationstests (Pentest). Beginnen Sie mit dem Befehl ping und führen Sie dann einen einfachen Scan mit dem Nmap-Tool aus. Die Backtrack Linux-Distribution ist ebenfalls sehr hilfreich.

Sie können eine Intrusion Detection-Software (HIDS) wie OSSEC, Tripwire oder rkhunter ausführen.

Vergessen Sie nicht den Aspekt der physischen Sicherheit! Sie sollten in Betracht ziehen, ein Kensington-Schloss für Diebstahl / unbefugten Zugriff zu verwenden. Stellen Sie außerdem das BIOS-Passwort ein und verhindern Sie den Zugriff auf Computer oder Peripheriegeräte (USB, CD-Laufwerk usw.). Eine externe Festplatte oder USB sollte nicht zum Speichern wichtiger Daten verwendet werden, da diese leicht kompromittiert werden oder verloren gehen / gestohlen werden können.

- Die Verschlüsselung kann gegen Diebstahl wirksam sein.Sie sollten mindestens alle Ihre Benutzerkonten anstelle nur einiger Dateien verschlüsseln. Dies kann zwar die Leistung beeinträchtigen, ist jedoch von wesentlicher Bedeutung. Truecrypt funktioniert unter Windows, OS X und Linux, während FreeOTFE für Windows und Linux ist. Im Abschnitt Sicherheit der Systemeinstellungen oben OS X. (Version 10.3 oder höher), klicken Sie auf FileVault (dies kann einige Minuten bis Stunden dauern). Auf Linux Ubuntu (9.04 und höher) In Schritt 5 von 6 müssen Sie "Mein Passwort zum Anmelden und Entschlüsseln meines Home-Ordners erforderlich" auswählen (Mein Passwort zum Anmelden und Entschlüsseln des Home-Verzeichnisses erforderlich). Dieser Prozess verwendet das Paket "ecryptfs".

Rat

- Sich einprägen: Sie müssen Ihr Antivirenprogramm regelmäßig aktualisieren.

- In den meisten Fällen ist der Benutzer der wichtigste Faktor für den Computer. Computer hängen von Menschen ab; Wenn Sie infizierte Software ausführen oder Sicherheitsupdates nicht rechtzeitig installieren, wird das System werden betroffen.

- Betrachten Sie die Sicherung durch Dunkelheit oder Design.

- Einige Viren blockieren den Zugriff des Betriebssystems auf die infizierte Datei für ein Antivirenprogramm. In diesen Fällen sollte das System einer fachmännischen Inspektion und Entfernung auf niedriger Ebene unterzogen werden.

- Sie können auf Englischkurse auf HackerHighSchool verweisen.

- Security Now ist ein äußerst beliebter Podcast.

- Windows-Betriebssysteme erfordern normalerweise ein Update über Windows / Microsoft Update. Microsoft erstellt keine Updates mehr für Windows XP und früher. Wenn Sie diese Betriebssysteme verwenden, kann das System keine Software ausführen. Zu diesem Zeitpunkt ist der beste Weg, ein Upgrade durchzuführen, das Betriebssystem zu ändern oder einen neuen Computer zu kaufen.

Warnung

- Wenn die Daten zerstört werden müssen, um unbefugten Zugriff zu verhindern, ist es nicht ratsam, mehrere vollständige Sicherungen dieses Datentyps durchzuführen.

- Wenn Sie Ihre Daten verschlüsseln, müssen Sie sicherstellen, dass Sie den Verschlüsselungsschlüssel nicht vergessen. Wenn Sie diesen Schlüssel vergessen, laufen Sie Gefahr, ALLE Ihre Daten zu verlieren.

- Stellen Sie sicher, dass Ihr Computer über eine integrierte Firewall verfügt.

- Sie sollten nur Software von seriösen Quellen herunterladen.

- Antivirensoftware ist nicht immer effektiv. Installieren Sie nicht nur das Antivirenprogramm und vergessen Sie den Schutz.