Autor:

Louise Ward

Erstelldatum:

9 Februar 2021

Aktualisierungsdatum:

28 Juni 2024

![[Infosec] 100% Anonym Online - Geht das? Probleme und Lösung von KOMPLETTER ANONYMITÄT](https://i.ytimg.com/vi/6INe1qrZFy8/hqdefault.jpg)

Inhalt

Datenschutzbedenken im Internet beschränken sich nicht mehr nur auf Kinderpornografie, Terrorismus und Hacker. Wenn Sie nicht wissen, wie Sie Ihre persönlichen Daten verbergen sollen, Sie werden zu einem Hauptziel für Identitätsdiebe und andere illegale Handlungen. Einige machen sich sogar Sorgen darüber, wie sie vor ihrer Regierung geschützt werden können (und das macht auch Sinn!). Wenn Sie sich in diesem digitalen Zeitalter schützen möchten, treffen Sie einige der folgenden grundlegenden Vorsichtsmaßnahmen, um Ihre (Anonymitäts-) Identität zu verbergen.

Schritte

Lernen Sie die Grundlagen der Anonymität

Websites verfolgen Besucher häufig zu Werbezwecken und verlinken auf soziale Medien. Bei jedem Besuch einer Website wird Ihre IP-Adresse (die Adresse Ihres Computers im Internet), die Seite, von der Sie stammen, der von Ihnen verwendete Browser und Ihr Betriebssystem aufgezeichnet. , wie lange Sie auf einer bestimmten Seite sind und auf welche Links Sie geklickt haben.

Beliebte Suchmaschinen zeichnen Ihren Suchverlauf auf. Ihre Suchmaschinenabfragen sind mit Ihrer IP-Adresse (und Ihrem Konto, wenn Sie angemeldet sind) verknüpft. Diese werden kombiniert und analysiert, um Ihre Werbung genauer auszurichten und relevantere Suchergebnisse bereitzustellen.

Soziale Netzwerke verfolgen auch jede Ihrer Bewegungen. Wenn Ihr Computer in einem sozialen Netzwerk (Facebook, Twitter ...) angemeldet ist, können diese Netzwerke Ihren Browserverlauf verfolgen, wenn die von Ihnen besuchten Seiten Plugins (Plug-Ins) enthalten ) für soziale Medien (Schaltflächen "Gefällt mir", "Retweet" usw.).

Ihr Internetdienstanbieter (ISP) kann den Netzwerkverkehr analysieren, um festzustellen, was Sie im Netzwerk tun. Dies wird am häufigsten verwendet, um festzustellen, ob Kunden das Netzwerk zum Herunterladen von Torrent-Dateien verwenden, die urheberrechtlich geschützten Inhalt enthalten.

Eine vollständige Anonymität ist nicht möglich. Unabhängig davon, wie oft Sie Ihre Tracks verbergen, gibt es immer „einige“ Informationen, mit denen Sie profiliert und identifiziert werden können. Das Ziel der Verwendung von Anonymitätstools besteht darin, die Menge Ihrer vorhandenen persönlichen Informationen zu reduzieren. Aufgrund der Beschaffenheit des Internets können Sie jedoch niemals wirklich anonymisieren.

Wenn Sie online gehen, müssen Sie zwischen Komfort und Anonymität wählen. Es ist nicht so einfach, online anonym zu bleiben, da dies einen erheblichen Teil Ihrer bewussten Anstrengung erfordert. Ihre Verbindungen werden beim Surfen auf Webseiten viel langsamer sein, und Sie müssen mehr Perimeter durchlaufen, bevor Sie online gehen. Wenn Ihnen Anonymität wichtig ist, seien Sie vorbereitet und akzeptieren Sie einige Kompromisse, um dorthin zu gelangen.- Im nächsten Abschnitt wird erläutert, wie Sie verhindern können, dass Ihre persönlichen Daten an Ihre IP-Adresse gebunden werden, ohne jedoch Ihre Anonymität zu gewährleisten. Um Ihre Anonymität online zu erhöhen, lesen Sie auch die letzten beiden Abschnitte dieses Artikels.

Teil 1 von 3: Schutz Ihrer persönlichen Daten

Verwenden Sie eine wegwerfbare E-Mail (sekundäre E-Mail), um Websites zu abonnieren. Stellen Sie sicher, dass diese E-Mail-Adresse keine persönlichen Informationen enthält und nicht an Konten gebunden ist, in denen Ihre persönlichen Daten gespeichert sind.- Klicken Sie hier, um Details zum Erstellen einer zusätzlichen E-Mail-Adresse zu erhalten.

Die Verwendung von Suchmaschinen schützt die Privatsphäre der Benutzer. Wichtige Suchmaschinen wie Google, Bing und Yahoo! Alle verfolgen Ihre Suchanfragen und verknüpfen sie mit Ihrer IP-Adresse. Verwenden Sie stattdessen eine alternative Suchmaschine, aber verfolgen Sie Ihre Suchanfragen nicht wie DuckDuckGo oder StartPage.

Verwenden Sie einen Passwort-Manager, um Ihre Passwörter stark genug zu halten. Wenn Sie länger als eine Woche im Internet sind, müssen Sie wahrscheinlich einige Passwörter beachten. Es ist sehr einfach, dasselbe Kennwort zu verwenden, oder wenn es anders ist, nehmen Sie zur Vereinfachung der Verwendung nur kleine Änderungen für viele verschiedene Websites vor. Dies ist jedoch ein ernstes Sicherheitsrisiko. Wenn eine Website mit Ihrem Passwort und Ihrer E-Mail-Adresse gehackt wird, besteht für jede Website, auf der Sie dieselbe Kombination aus Passwort und E-Mail-Adresse verwenden, das gleiche Risiko. Daher speichert ein Kennwortmanager Kennwörter für jede Seite, die Sie besuchen, und ermöglicht es Ihnen, sichere und zufällige Kennwörter für jede Site zu generieren.

- Klicken Sie hier, um detaillierte Anweisungen zum Installieren eines Kennwortmanagers zu erhalten.

- Mit einem Passwort-Manager müssen Sie sich keine Gedanken mehr über das Erstellen eines leicht zu merkenden Passworts machen. Stattdessen können Sie sichere Kennwörter erstellen, die kaum zu knacken sind. "Kz2Jh @ ds3a $ gs * F% 7" ist ein stärkeres Kennwort als "MyDogName1983".

Teil 2 von 3: Surfen im Internet mit grundlegender Anonymität

Lassen Sie uns ein paar grundlegende Begriffe lernen. Wenn es um Online-Anonymität geht, werden die Dinge sehr schnell technisch. Bevor Sie darauf eingehen, kann es hilfreich sein, einige der am häufigsten verwendeten Begriffe zu verstehen.

- Fließen In Bezug auf das Netzwerk ist Verkehr die Übertragung von Daten von einem Computer zu einem anderen.

- Server - Dies ist ein Remotecomputer, der Dateien enthält und Verbindungen herstellt. Alle Webseiten werden auf Servern gespeichert, auf die Sie mit einem bestimmten Browser zugreifen.

- Kodieren Dies ist der Schutz von Daten, die über ein Netzwerk gesendet werden, mithilfe eines zufällig generierten Satzes von Codes. Wenn die Daten verschlüsselt sind, werden sie nach einem eindeutigen Code verwechselt, über den nur Ihr Computer und der Server verfügen. Dies stellt sicher, dass die abgefangenen Daten nicht dekodiert werden können.

- Proxy (Proxy) - Ein Proxyserver ist ein Server, der zum Sammeln und erneuten Senden von Netzwerkverkehr konfiguriert ist. Im Wesentlichen können Sie über einen Proxyserver eine Verbindung herstellen und anschließend Ihre Anforderungen an Webseiten senden. Anschließend werden die Daten von den Webseiten übernommen und an Sie zurückgesendet. Dies ist insofern von Vorteil, als Ihre IP-Adresse vor den von Ihnen besuchten Websites verborgen ist.

- VPN - Ein VPN ist ein virtuelles privates Netzwerk. Dies ist eine verschlüsselte Verbindung zwischen Ihnen und dem Server. Es wird häufig in Unternehmensumgebungen verwendet, damit Remote-Mitarbeiter sicher auf Unternehmensressourcen zugreifen können. Ein VPN kann als "Tunnel" durch das Internet bezeichnet werden, um Sie direkt mit einem Server zu verbinden.

Verwenden Sie einen webbasierten Proxy. Es gibt Tausende von Proxies, und diese Anzahl ändert sich jeden Tag. Dies sind die Websites, die den Datenverkehr über einen Proxyserver weiterleiten. Sie wirken sich nur auf den Verkehr auf dieser Website aus. Öffnen Sie dann einen anderen Tab in Ihrem Browser und alles, was Sie senden, wird anonym gesendet.

- Vermeiden Sie bei der Verwendung eines webbasierten Berechtigungsnachweises Websites, für deren Verwendung Ihre sicheren Anmeldeinformationen erforderlich sind (für den Zugriff auf Facebook, Bankgeschäfte usw.), indem Sie niemals vertrauen. Seiten wie diese.

- Die meisten Proxys können bestimmte Inhalte wie Videos nicht anzeigen.

Stellen Sie eine Verbindung zu einem Proxyserver her. Ein Proxy ist ein Server, der Ihren Internetverkehr weiterleitet. Dies ist insofern von Vorteil, als Ihre persönliche IP-Adresse vor Websites verborgen wird, wenn Sie über einen Proxy eine Verbindung herstellen. Der Nachteil ist, dass Sie sicher sein müssen, dass der Proxyserver Ihrem Datenverkehr nichts anhaben kann.

- Es gibt eine Vielzahl von Proxy-Diensten, die online verfügbar sind, sowohl kostenlos als auch kostenpflichtig. Kostenlose Hosts unterstützen normalerweise Werbung.

- Sobald Sie einen Proxyserver gefunden haben, zu dem Sie eine Verbindung herstellen möchten, müssen Sie Ihren Browser so konfigurieren, dass eine Verbindung zum Server hergestellt wird. Dies wirkt sich nur auf den von Ihrem Browser generierten Datenverkehr aus (z. B. wird ein Instant Messaging-Programm nicht über den Proxy weitergeleitet, es sei denn, es ist dafür konfiguriert).

- Wie bei webbasierten Proxys sollten Sie vermeiden, sich bei etwas anzumelden, das vertrauliche Informationen erfordert. Sie können einem Proxy-Unternehmen einfach nicht vertrauen, dass es die Daten nicht weitergibt. Ihre.

- Stellen Sie keine Verbindung zu "offenen" Proxys her. Diese Proxies werden tatsächlich von jemand anderem offen gelassen und sind häufig böswillig oder illegal.

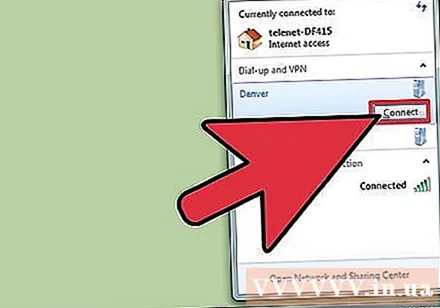

Melden Sie sich für ein VPN-Netzwerk an. Ein virtuelles privates Netzwerk verschlüsselt den Datenverkehr zu und von Ihrem Netzwerk und erhöht Ihre Privatsphäre. Außerdem wird Ihr Datenverkehr so angezeigt, als würde er vom VPN-Server kommen, ähnlich wie bei einem Proxyserver. Die meisten VPNs erheben eine Gebühr, und viele müssen Ihren Datenverkehr gemäß den Anforderungen der lokalen Behörden protokollieren.- Vertrauen Sie keinem VPN-Unternehmen, das angibt, dass es nichts von Ihnen aufzeichnet. Kein VPN-Unternehmen riskiert, es herunterzufahren, nur um einen einzelnen Kunden vor einer behördlichen Anfrage zu schützen. .

Verwenden des Tor-Browsers. Tor ist ein Netzwerk, das als viele verschiedene Proxys fungiert. Es leitet Ihren Datenverkehr zwischen verschiedenen Relay-Servern hin und her, bevor es Ihr Ziel oder Ihren Computer erreicht. Nur der Datenverkehr, der über den Tor-Browser geleitet wird, wird anonymisiert, und das Surfen mit dem Tor-Browser ist erheblich langsamer als das normale Surfen.- Klicken Sie hier, um weitere Informationen zur Verwendung von Tor zu erhalten.

Teil 3 von 3: Surfen im Internet mit starker Anonymität

Befolgen Sie die Schritte in diesem Abschnitt. Wenn Sie wirklich anonym im Internet surfen möchten, müssen Sie einige Dinge einrichten, bevor Sie online gehen. Es klingt ein bisschen verwirrend, aber das Befolgen dieser Schritte ist die einzige garantierte Möglichkeit, dass Sie online wie Anonymität aussehen.- Mit dieser Methode können Sie Ihr eigenes VPN auf Ihrem eigenen Server im Ausland konfigurieren. Dies ist viel sicherer als die Anmeldung für einen VPN-Dienst, da es schwer zu vertrauen ist, dass ein Unternehmen Ihre Daten immer sicher aufbewahrt.

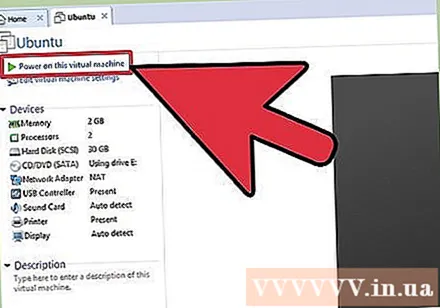

Installieren Sie Linux auf einer virtuellen Maschine auf Ihrem Heimcomputer. Ihr Computer verfügt über viele mit dem Internet verbundene Dienste, von denen jeder Ihre Anonymität in Ihrem Netzwerk gefährden kann, ohne dass Sie es überhaupt bemerken. Windows ist nicht besonders sicher, Mac OS X jedoch nicht, aber es ist etwas besser. Der erste Schritt, um anonym zu werden, besteht darin, Linux auf einer virtuellen Maschine zu installieren, genau wie auf einem Computer in Ihrem Computer.

- Ein virtueller Computer ist von einer "Wand" umgeben, die verhindert, dass Daten darüber gelangen und auf Ihren vorhandenen Computer gelangen. Dies ist wichtig, da dadurch verhindert wird, dass die Signatur Ihres vorhandenen Computers beim anonymen Surfen angezeigt wird.

- Klicken Sie hier, um detaillierte Anweisungen zum Installieren des Linux-Betriebssystems auf einer virtuellen Maschine zu erhalten. Die Installation ist kostenlos, dauert jedoch ungefähr eine Stunde.

- TailsOS ist eine der beliebtesten datenschutzorientierten Linux-Distributionen. Es ist sehr leicht und vollständig verschlüsselt.

Suchen Sie einen Virtual Private Server (VPS) in Übersee. Dieser Service kostet Sie ein paar Dollar pro Monat, trägt aber dazu bei, dass Sie anonym im Internet surfen. Es ist wichtig, dass Sie sich für einen VPS in einem anderen Land registrieren, damit der Datenverkehr zum und vom VPS nicht zu Ihrer privaten IP-Adresse verfolgt werden kann.

- Sie werden VPS verwenden, um VPN-Software (Virtual Private Network) darauf zu installieren. Auf diese Weise können Sie über Ihr VPN eine Verbindung herstellen und Ihre echte IP-Adresse verbergen.

- Wählen Sie einen VPS-Dienst, mit dem Sie mit Methoden bezahlen können, ohne Ihre Identität preiszugeben, z. B. DarkCoin.

- Sobald Sie sich für einen VPS registriert haben, müssen Sie ein eigenes Betriebssystem installieren.Installieren Sie eine der folgenden Linux-Distributionen, die eine einfachere VPN-Installation ermöglichen: Ubuntu, Fedora, CentOS oder Debian.

- Beachten Sie, dass Ihr VPS-Anbieter möglicherweise noch von einem Gericht zur Offenlegung Ihrer VPN-Informationen aufgefordert wird, wenn Ihre Regierung den Verdacht hat, dass Ihr VPN illegal handelt. Und dann können Sie wirklich nicht viel tun, um dies zu verhindern.

Installieren Sie Ihr eigenes virtuelles privates VPN-Netzwerk auf VPS. Über ein VPN stellt Ihr Computer eine Verbindung her, um auf das Internet zuzugreifen. Dies verhält sich im Wesentlichen so, als würden Sie vom VPS-Standort und nicht von zu Hause aus surfen und alle Daten zum und vom VPS verschlüsseln. Dieser Schritt ist etwas komplizierter als die Installation eines virtuellen Betriebssystems. Dies ist wohl der wichtigste Schritt. Wenn Ihnen Anonymität wichtig ist, stellen Sie sicher, dass Sie ihn abschließen. Diese Schritte gelten speziell für OpenVPN unter Ubuntu, einer der zuverlässigsten kostenlosen VPN-Lösungen.

- Melden Sie sich bei Ihrem VPS-Betriebssystem an. Dieser Vorgang hängt vom ausgewählten VPS-Dienst ab.

- Besuchen Sie die OpenVPN-Website und laden Sie das entsprechende Softwarepaket herunter. Ihnen stehen viele verschiedene Optionen zur Verfügung. Wählen Sie daher unbedingt die richtige Version Ihrer VPS-Betriebssystemsoftware aus. Die verfügbaren Downloads finden Sie unter

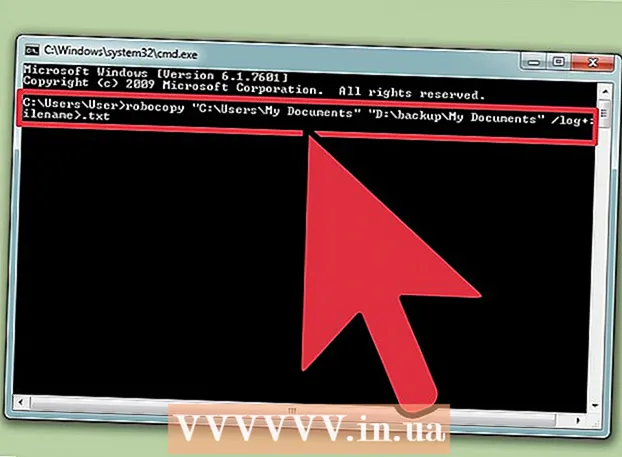

- Öffnen Sie das Terminal Ihres VPS und geben Sie ein dpkg -i openvpnasdebpack.deb um die heruntergeladene OpenVPN-Software zu installieren. Der Befehl ist anders, wenn Sie Ubuntu oder Debian nicht verwenden.

- Art passwd openvpn und legen Sie ein neues Passwort fest, wenn Sie dazu aufgefordert werden. Dies ist das Administratorkennwort für Ihre OpenVPN-Software.

- Öffnen Sie einen Webbrowser auf Ihrem VPS und geben Sie die im Terminal (Terminal) angezeigte Adresse ein. Dadurch wird das OpenVPN-Dashboard geöffnet. Melden Sie sich mit dem von Ihnen erstellten Benutzernamen und Passwort an. Nach dem ersten Anmelden ist das VPN betriebsbereit.

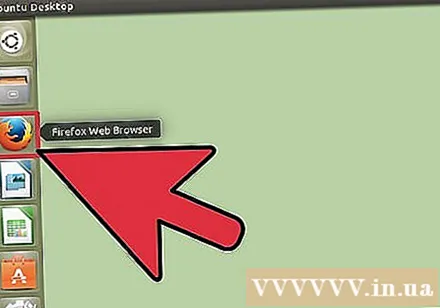

Öffnen Sie einen Webbrowser auf Ihrem virtuellen Computer. Sie müssen auf den OpenVPN Connect-Client zugreifen, um die erforderlichen Konfigurationsdateien für Ihr Verbindungsprogramm herunterzuladen.

- Geben Sie dieselbe Adresse ein, die Sie auf dem VPS für den Zugriff auf das Bedienfeld verwendet haben, jedoch ohne den Teil der Adresse.

- Melden Sie sich bei Ihrem OpenVPN-Administratorkonto mit "openvpn" als Benutzername und Passwort an, die Sie zuvor erstellt haben.

- Laden Sie die Datei oder auf Ihren virtuellen Computer hoch.

Laden Sie den OpenVPN-Client auf Ihren virtuellen Computer hoch. Sobald das VPN auf Ihrem VPS konfiguriert ist, müssen Sie die virtuelle Maschine so einrichten, dass eine direkte Verbindung hergestellt wird. Die folgenden Anweisungen gelten für Ubuntu und Debian. Daher müssen Sie den Befehl möglicherweise an Ihr Betriebssystem anpassen.

- Öffnen Sie ein Terminal und geben Sie ein sudo apt-get install network-manager-openvpn-gnome

- Warten Sie, bis das Paket heruntergeladen und installiert wurde.

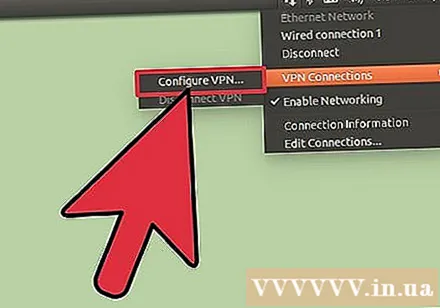

- Öffnen Sie den Netzwerk-Manager und klicken Sie auf die Registerkarte "VPN".

- Klicken Sie auf die Schaltfläche "Importieren" und wählen Sie die heruntergeladene Konfigurationsdatei aus.

- Überprüfen Sie Ihre Einstellungen. Die Felder Zertifikat und Schlüssel werden automatisch ausgefüllt und Ihre VPN-Adresse wird im Feld Gateway angezeigt.

- Klicken Sie auf die Registerkarte "IPV4-Einstellungen" und wählen Sie "Nur automatische (VPN) Adressen" aus dem Dropdown-Menü "Methoden". Dadurch wird sichergestellt, dass der gesamte Internetverkehr über das VPN geleitet wird.

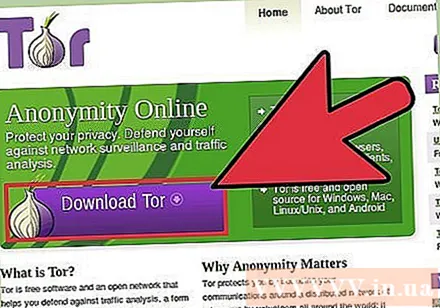

Laden Sie das Tor Browser Bundle auf Ihren virtuellen Computer hoch. Nachdem VPS und VPN konfiguriert sind, können Sie mit einigem Maß an Anonymität im Internet surfen. Ihr VPN verschlüsselt den gesamten Datenverkehr zu und von Ihrer virtuellen Maschine. Wenn Sie noch einen Schritt weiter gehen möchten, kann die Verwendung des Tor-Browsers eine zusätzliche Schutzschicht hinzufügen. Im Gegenzug kann Ihre Browsing-Geschwindigkeit jedoch langsamer sein.

- Sie können den Tor-Browser von herunterladen

- Wenn Sie Tor über ein VPN ausführen, können Sie die Tatsache, dass Sie Tor verwenden, vor Ihrem ISP verbergen (nur der verschlüsselte VPN-Verkehr wird angezeigt).

- Führen Sie das Tor-Installationsprogramm aus. Die Standardeinstellungen dieses Programms bieten den meisten Benutzern umfassenden Schutz.

- Weitere Informationen zur Verwendung von Tor finden Sie hier.

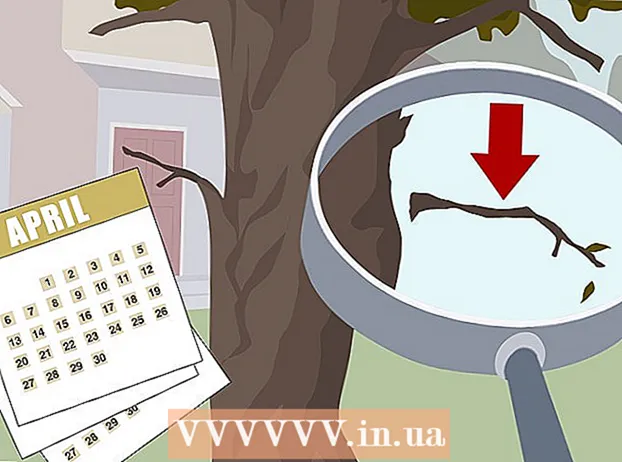

Wechseln Sie regelmäßig den VPS-Anbieter. Wenn Sie über Ihre Anonymität besorgt sind, müssen Sie mindestens monatlich den VPS-Anbieter wechseln. Dies bedeutet auch, dass Sie OpenVPN jedes Mal neu konfigurieren müssen, dies jedoch schneller, indem Sie den Vorgang wiederholen. Stellen Sie sicher, dass Sie VPS vollständig neu installieren, bevor Sie zum neuen wechseln.

Surfen Sie mit Bedacht im Internet. Sobald alles konfiguriert ist, hängt die Stärke der Anonymität nur noch von Ihren Surfgewohnheiten ab.

- Verwenden Sie alternative Suchmaschinen wie DuckDuckGo oder StartPage.

- Vermeiden Sie Websites, die Javascript verwenden. Javascript-Code kann verwendet werden, um Ihre IP-Adresse und die Identität Ihres Datenverkehrs anzuzeigen.

- Verlassen Sie das Tor-Netzwerk, wenn Sie Dateien öffnen, die Sie über Tor heruntergeladen haben.

- Laden Sie keine Torrent-Dateien herunter, während Sie mit dem Tor-Netzwerk verbunden sind.

- Halten Sie sich von Sites fern, die kein HTTPS verwenden (Überprüfen Sie in der Adressleiste der geöffneten Site, ob die Seite HTTP oder HTTPS verwendet).

- Vermeiden Sie die Installation von Browser-Plug-Ins.