Autor:

Gregory Harris

Erstelldatum:

15 April 2021

Aktualisierungsdatum:

1 Juli 2024

Inhalt

- Schritte

- Methode 1 von 4: Spyware auf Ihrem Android-Gerät erkennen und entfernen

- Methode 2 von 4: Verwenden von HijackThis (Windows)

- Methode 3 von 4: Verwenden von Netstat (Windows)

- Methode 4 von 4: Verwenden des Terminals (Mac OS X)

- Tipps

- Warnungen

Spyware ist eine Art bösartiger Software (Software), die ohne Wissen des Benutzers bestimmte Aktionen ausführt, wie z. B. das Anzeigen von Werbung, das Sammeln vertraulicher Informationen oder das Ändern von Geräteeinstellungen. Wenn Ihre Internetverbindung langsamer wird, Ihr Browser langsam wird oder ein anderes ungewöhnliches Phänomen auftritt, ist Ihr Computer möglicherweise mit Spyware infiziert.

Schritte

Methode 1 von 4: Spyware auf Ihrem Android-Gerät erkennen und entfernen

1 Denken Sie an die Anzeichen von Spyware. Wenn Ihre Internetverbindung häufig unterbrochen wird oder Sie seltsame Textnachrichten, einschließlich Nachrichten von Fremden, auf Ihrem Smartphone erhalten, ist das Gerät höchstwahrscheinlich mit Spyware infiziert.

1 Denken Sie an die Anzeichen von Spyware. Wenn Ihre Internetverbindung häufig unterbrochen wird oder Sie seltsame Textnachrichten, einschließlich Nachrichten von Fremden, auf Ihrem Smartphone erhalten, ist das Gerät höchstwahrscheinlich mit Spyware infiziert. - Spyware generiert oft Nachrichten mit einer zufälligen Zeichenfolge oder mit der Aufforderung, einen bestimmten Code einzugeben.

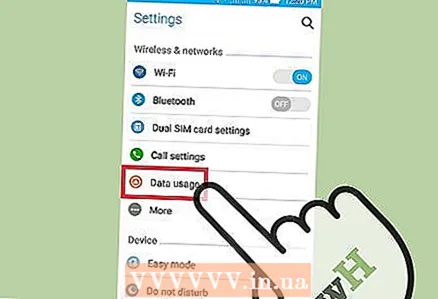

2 Überprüfen Sie, wie Apps den Internetverkehr verwenden. Öffnen Sie die App Einstellungen und klicken Sie auf Verkehrssteuerung. Scrollen Sie auf dem Bildschirm nach unten und sehen Sie, welcher Datenverkehr von einer bestimmten Anwendung verbraucht wird. In der Regel verbraucht Spyware viel Verkehr.

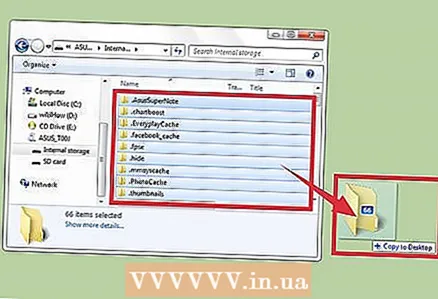

2 Überprüfen Sie, wie Apps den Internetverkehr verwenden. Öffnen Sie die App Einstellungen und klicken Sie auf Verkehrssteuerung. Scrollen Sie auf dem Bildschirm nach unten und sehen Sie, welcher Datenverkehr von einer bestimmten Anwendung verbraucht wird. In der Regel verbraucht Spyware viel Verkehr.  3 Sichern Sie Ihre Daten. Verbinden Sie Ihr Smartphone über ein USB-Kabel mit Ihrem Computer und ziehen Sie dann wichtige Dateien (wie Fotos oder Kontakte) auf Ihre Festplatte.

3 Sichern Sie Ihre Daten. Verbinden Sie Ihr Smartphone über ein USB-Kabel mit Ihrem Computer und ziehen Sie dann wichtige Dateien (wie Fotos oder Kontakte) auf Ihre Festplatte. - Da auf dem Mobilgerät und dem Computer unterschiedliche Betriebssysteme laufen, wird der Computer nicht infiziert.

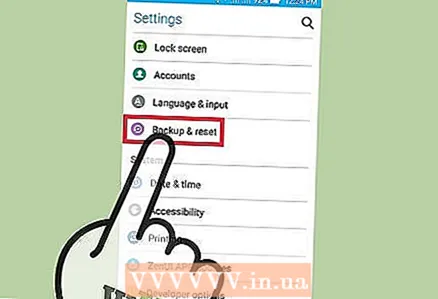

4 Öffnen Sie die App Einstellungen und tippen Sie auf Sichern & Zurücksetzen. Es öffnet sich ein Bildschirm mit mehreren Optionen, einschließlich der Option, das Gerät auf die Werkseinstellungen zurückzusetzen.

4 Öffnen Sie die App Einstellungen und tippen Sie auf Sichern & Zurücksetzen. Es öffnet sich ein Bildschirm mit mehreren Optionen, einschließlich der Option, das Gerät auf die Werkseinstellungen zurückzusetzen.  5 Klicken Sie auf "Auf Werkseinstellungen zurücksetzen". Es befindet sich am unteren Rand des Bildschirms Backup & Reset.

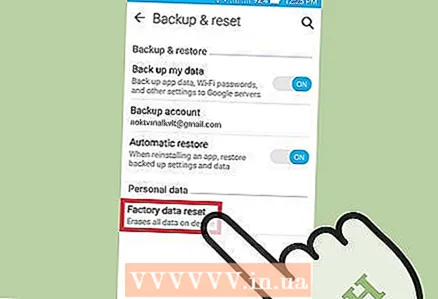

5 Klicken Sie auf "Auf Werkseinstellungen zurücksetzen". Es befindet sich am unteren Rand des Bildschirms Backup & Reset.  6 Klicken Sie auf "Werksdaten zurücksetzen". Das Smartphone wird automatisch neu gestartet und Benutzerdaten und Anwendungen, einschließlich Spyware, werden entfernt.

6 Klicken Sie auf "Werksdaten zurücksetzen". Das Smartphone wird automatisch neu gestartet und Benutzerdaten und Anwendungen, einschließlich Spyware, werden entfernt. - Bitte beachten Sie, dass beim Zurücksetzen auf die Werkseinstellungen alle Benutzerdaten gelöscht werden. Stellen Sie daher sicher, dass Sie wichtige Informationen sichern.

Methode 2 von 4: Verwenden von HijackThis (Windows)

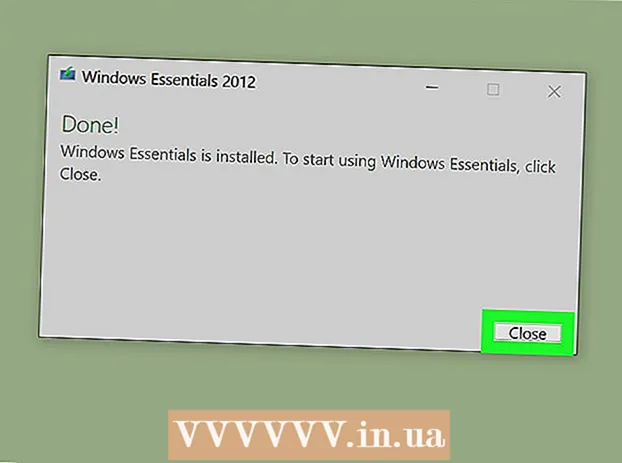

1 Herunterladen und installieren HijackThis. Dies ist ein Dienstprogramm, das entwickelt wurde, um Spyware zu erkennen. Doppelklicken Sie auf die Installationsdatei, um sie auszuführen. Nachdem Sie dieses Dienstprogramm installiert haben, führen Sie es aus.

1 Herunterladen und installieren HijackThis. Dies ist ein Dienstprogramm, das entwickelt wurde, um Spyware zu erkennen. Doppelklicken Sie auf die Installationsdatei, um sie auszuführen. Nachdem Sie dieses Dienstprogramm installiert haben, führen Sie es aus. - Ähnliche Software ist Adaware oder MalwareBytes.

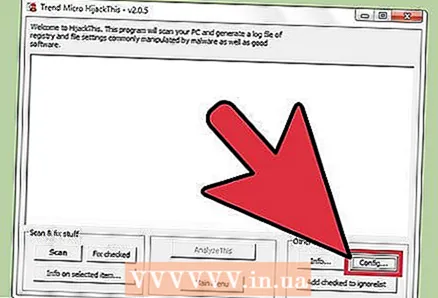

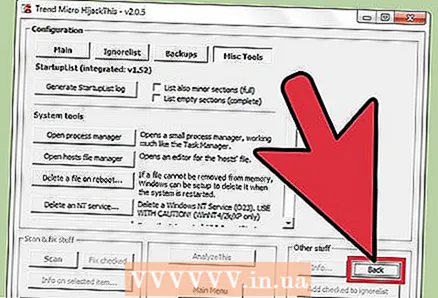

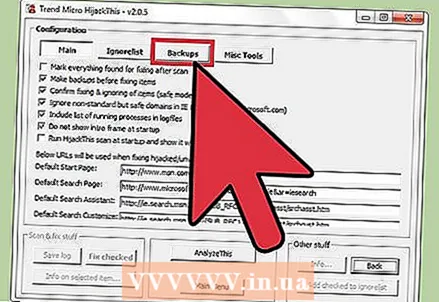

2 Klicken Sie auf Konfigurieren. Diese Schaltfläche befindet sich in der unteren rechten Ecke des Bildschirms unter dem Abschnitt Sonstiges. Die Programmeinstellungen werden geöffnet.

2 Klicken Sie auf Konfigurieren. Diese Schaltfläche befindet sich in der unteren rechten Ecke des Bildschirms unter dem Abschnitt Sonstiges. Die Programmeinstellungen werden geöffnet. - In den Einstellungen können Sie bestimmte Funktionen wie die Dateisicherung aktivieren oder deaktivieren. Es wird empfohlen, ein Backup zu erstellen, wenn Sie mit wichtigen Dateien oder Software arbeiten. Das Backup ist klein; Außerdem kann es später gelöscht werden (aus dem Ordner, in dem die Backups gespeichert sind).

- Beachten Sie, dass die Funktion "Backups vor dem Reparieren von Elementen erstellen" standardmäßig aktiviert ist.

3 Klicken Sie auf "Zurück", um zum Hauptmenü zurückzukehren. Diese Schaltfläche ersetzt die Schaltfläche Config, wenn das Einstellungsfenster geöffnet ist.

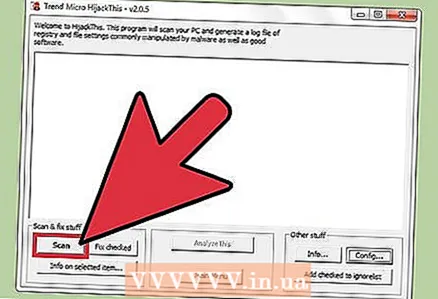

3 Klicken Sie auf "Zurück", um zum Hauptmenü zurückzukehren. Diese Schaltfläche ersetzt die Schaltfläche Config, wenn das Einstellungsfenster geöffnet ist.  4 Klicken Sie auf „Scannen“. Diese Schaltfläche befindet sich in der unteren linken Ecke des Bildschirms, die eine Liste potenziell gefährlicher Dateien anzeigt. Es ist wichtig zu beachten, dass HijackThis schnell die anfälligsten Knoten des Systems scannt, sodass nicht alle Dateien in der Liste bösartig sind.

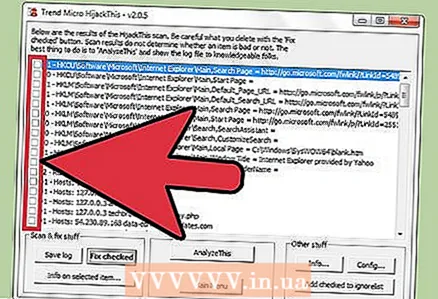

4 Klicken Sie auf „Scannen“. Diese Schaltfläche befindet sich in der unteren linken Ecke des Bildschirms, die eine Liste potenziell gefährlicher Dateien anzeigt. Es ist wichtig zu beachten, dass HijackThis schnell die anfälligsten Knoten des Systems scannt, sodass nicht alle Dateien in der Liste bösartig sind.  5 Aktivieren Sie das Kontrollkästchen neben der verdächtigen Datei und klicken Sie auf "Info zum ausgewählten Element". Es öffnet sich ein Fenster mit detaillierten Informationen zur Datei und dem Grund, warum sie in die angegebene Liste aufgenommen wurde. Nachdem Sie die Datei überprüft haben, schließen Sie das Fenster.

5 Aktivieren Sie das Kontrollkästchen neben der verdächtigen Datei und klicken Sie auf "Info zum ausgewählten Element". Es öffnet sich ein Fenster mit detaillierten Informationen zur Datei und dem Grund, warum sie in die angegebene Liste aufgenommen wurde. Nachdem Sie die Datei überprüft haben, schließen Sie das Fenster. - Die detaillierten Informationen auf dem Bildschirm zeigen den Speicherort der Datei, ihre mögliche Verwendung und die empfohlene Aktion für die Datei an.

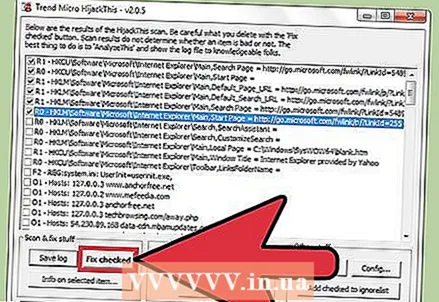

6 Klicken Sie auf "Fix geprüft". Diese Schaltfläche befindet sich in der unteren linken Ecke des Bildschirms; HijackThis stellt die ausgewählte Datei entweder wieder her oder löscht sie (je nach ausgewählter Aktion).

6 Klicken Sie auf "Fix geprüft". Diese Schaltfläche befindet sich in der unteren linken Ecke des Bildschirms; HijackThis stellt die ausgewählte Datei entweder wieder her oder löscht sie (je nach ausgewählter Aktion). - Sie können mehrere Dateien gleichzeitig auswählen; Um dies zu tun, aktivieren Sie das Kontrollkästchen neben jedem von ihnen.

- Bevor eine Aktion ausgeführt wird, erstellt HijackThis (standardmäßig) eine Sicherungskopie der Daten, damit der Benutzer die vorgenommenen Änderungen rückgängig machen kann.

7 Wiederherstellen von Daten aus der Sicherung. Um alle von HijackThis vorgenommenen Änderungen rückgängig zu machen, klicken Sie auf Config in der unteren rechten Ecke des Bildschirms und dann auf Backup. Wählen Sie die Sicherungsdatei aus der Liste aus (der Name enthält Datum und Uhrzeit der Erstellung) und klicken Sie dann auf „Wiederherstellen“.

7 Wiederherstellen von Daten aus der Sicherung. Um alle von HijackThis vorgenommenen Änderungen rückgängig zu machen, klicken Sie auf Config in der unteren rechten Ecke des Bildschirms und dann auf Backup. Wählen Sie die Sicherungsdatei aus der Liste aus (der Name enthält Datum und Uhrzeit der Erstellung) und klicken Sie dann auf „Wiederherstellen“. - Backups werden aufbewahrt, bis Sie sie löschen. Das heißt, Sie können HijackThis schließen und die Daten später wiederherstellen.

Methode 3 von 4: Verwenden von Netstat (Windows)

1 Öffnen Sie ein Eingabeaufforderungsfenster. Netstat ist ein integriertes Windows-Dienstprogramm, das Spyware und andere schädliche Dateien erkennt. Klicke auf ⊞ Gewinnen + R, um das Fenster Ausführen zu öffnen, und geben Sie dann ein cmd... Die Befehlszeile ermöglicht die Interaktion mit dem Betriebssystem über Textbefehle.

1 Öffnen Sie ein Eingabeaufforderungsfenster. Netstat ist ein integriertes Windows-Dienstprogramm, das Spyware und andere schädliche Dateien erkennt. Klicke auf ⊞ Gewinnen + R, um das Fenster Ausführen zu öffnen, und geben Sie dann ein cmd... Die Befehlszeile ermöglicht die Interaktion mit dem Betriebssystem über Textbefehle. - Verwenden Sie diese Methode, wenn Sie keine zusätzliche Software installieren oder mehr Kontrolle über den Malware-Entfernungsprozess haben möchten.

2 Geben Sie den Befehl ein netstat -b und drücke ↵ Enter. Eine Liste der Prozesse, die Zugriff auf das Internet haben (können Ports öffnen oder eine Internetverbindung verwenden) wird angezeigt.

2 Geben Sie den Befehl ein netstat -b und drücke ↵ Enter. Eine Liste der Prozesse, die Zugriff auf das Internet haben (können Ports öffnen oder eine Internetverbindung verwenden) wird angezeigt. - In diesem Befehl ist der Operator -B bedeutet "Binärcode". Das heißt, der Bildschirm zeigt die aktiven "Binärdateien" (ausführbare Dateien) und ihre Verbindungen an.

3 Finden Sie heraus, welche Prozesse bösartig sind. Wenn Sie den Namen des Prozesses nicht kennen oder einen Port öffnen, handelt es sich höchstwahrscheinlich um Malware. Wenn Sie sich bei einem Prozess oder Port nicht sicher sind, suchen Sie im Internet nach dem Prozessnamen. Höchstwahrscheinlich sind andere Benutzer bereits auf ungewöhnliche Prozesse gestoßen und haben Feedback zu ihrer Natur (bösartig oder harmlos) hinterlassen. Wenn Sie sicher sind, dass der Prozess bösartig ist, löschen Sie die Datei, die den Prozess startet.

3 Finden Sie heraus, welche Prozesse bösartig sind. Wenn Sie den Namen des Prozesses nicht kennen oder einen Port öffnen, handelt es sich höchstwahrscheinlich um Malware. Wenn Sie sich bei einem Prozess oder Port nicht sicher sind, suchen Sie im Internet nach dem Prozessnamen. Höchstwahrscheinlich sind andere Benutzer bereits auf ungewöhnliche Prozesse gestoßen und haben Feedback zu ihrer Natur (bösartig oder harmlos) hinterlassen. Wenn Sie sicher sind, dass der Prozess bösartig ist, löschen Sie die Datei, die den Prozess startet. - Wenn Sie die Art des Prozesses immer noch nicht herausgefunden haben, ist es besser, die entsprechende Datei nicht zu löschen, da dies zum Absturz einiger Programme führen kann.

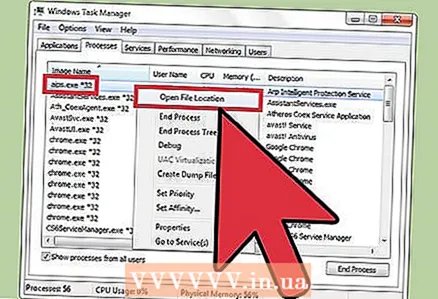

4 Klicke auf Strg + Alt + Löschen. Der Windows Task-Manager wird geöffnet und listet alle aktiven Prozesse auf. Scrollen Sie in der Liste nach unten und suchen Sie den bösartigen Prozess, den Sie über die Befehlszeile erkannt haben.

4 Klicke auf Strg + Alt + Löschen. Der Windows Task-Manager wird geöffnet und listet alle aktiven Prozesse auf. Scrollen Sie in der Liste nach unten und suchen Sie den bösartigen Prozess, den Sie über die Befehlszeile erkannt haben.  5 Klicken Sie mit der rechten Maustaste auf den Prozessnamen und wählen Sie im Menü "Dateispeicherort öffnen". Ein Ordner mit einer schädlichen Datei wird geöffnet.

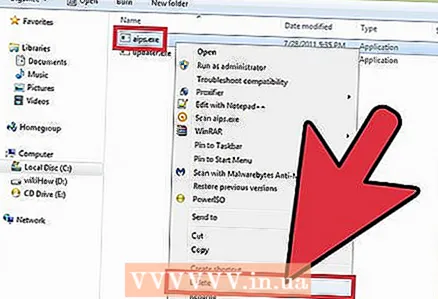

5 Klicken Sie mit der rechten Maustaste auf den Prozessnamen und wählen Sie im Menü "Dateispeicherort öffnen". Ein Ordner mit einer schädlichen Datei wird geöffnet.  6 Klicken Sie mit der rechten Maustaste auf die Datei und wählen Sie "Löschen" aus dem Menü. Die schädliche Datei wird in den Papierkorb verschoben, wodurch verhindert wird, dass Prozesse gestartet werden.

6 Klicken Sie mit der rechten Maustaste auf die Datei und wählen Sie "Löschen" aus dem Menü. Die schädliche Datei wird in den Papierkorb verschoben, wodurch verhindert wird, dass Prozesse gestartet werden. - Wenn ein Fenster mit der Warnung geöffnet wird, dass die Datei nicht gelöscht werden kann, da sie gerade verwendet wird, kehren Sie zum Task-Manager-Fenster zurück, markieren Sie den Prozess und klicken Sie auf Prozess beenden. Der Vorgang wird abgeschlossen und Sie können die entsprechende Datei löschen.

- Wenn Sie die falsche Datei gelöscht haben, doppelklicken Sie auf den Papierkorb, um sie zu öffnen, und ziehen Sie die Datei dann aus dem Papierkorb, um sie wiederherzustellen.

7 Klicken Sie mit der rechten Maustaste auf den Papierkorb und wählen Sie Leeren aus dem Menü. Dadurch wird die Datei endgültig gelöscht.

7 Klicken Sie mit der rechten Maustaste auf den Papierkorb und wählen Sie Leeren aus dem Menü. Dadurch wird die Datei endgültig gelöscht.

Methode 4 von 4: Verwenden des Terminals (Mac OS X)

1 Öffnen Sie ein Terminal. Im Terminal können Sie ein Dienstprogramm ausführen, das Spyware erkennt (wenn es natürlich eine gibt). Klicken Sie auf "Anwendungen" - "Dienstprogramme" und doppelklicken Sie auf "Terminal". Das Terminal ermöglicht die Interaktion mit dem Betriebssystem durch Textbefehle.

1 Öffnen Sie ein Terminal. Im Terminal können Sie ein Dienstprogramm ausführen, das Spyware erkennt (wenn es natürlich eine gibt). Klicken Sie auf "Anwendungen" - "Dienstprogramme" und doppelklicken Sie auf "Terminal". Das Terminal ermöglicht die Interaktion mit dem Betriebssystem durch Textbefehle. - Das Terminalsymbol finden Sie im Launchpad.

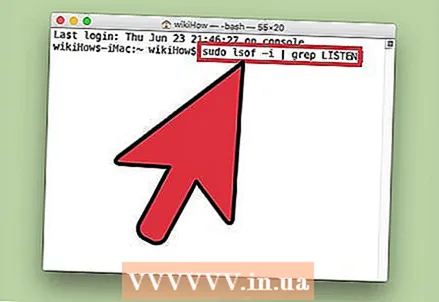

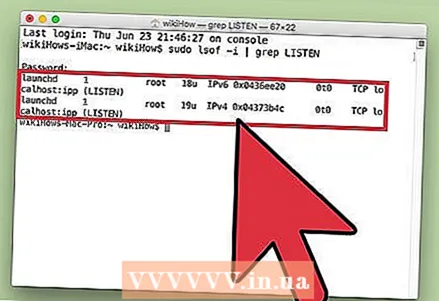

2 Geben Sie den Befehl ein sudo lsof -i | grep HÖREN und drücke ⏎ Zurück. Eine Liste der aktiven Prozesse und Informationen zu ihrer Aktivität im Netzwerk werden angezeigt.

2 Geben Sie den Befehl ein sudo lsof -i | grep HÖREN und drücke ⏎ Zurück. Eine Liste der aktiven Prozesse und Informationen zu ihrer Aktivität im Netzwerk werden angezeigt. - Team sudo gewährt Root-Zugriff auf den nachfolgenden Befehl, d. h., Sie können Systemdateien anzeigen.

- lsof ist die Abkürzung für "Liste der geöffneten Dateien". Das heißt, mit diesem Befehl können Sie laufende Prozesse anzeigen.

- Operator -ich weist darauf hin, dass die Liste der aktiven Prozesse von Informationen über ihre Netzwerkaktivität begleitet werden sollte, da Spyware eine Verbindung zum Internet herstellt, um mit externen Quellen zu kommunizieren.

- grep HÖREN - Dieser Befehl wählt Prozesse aus, die bestimmte Ports öffnen (so funktioniert Spyware).

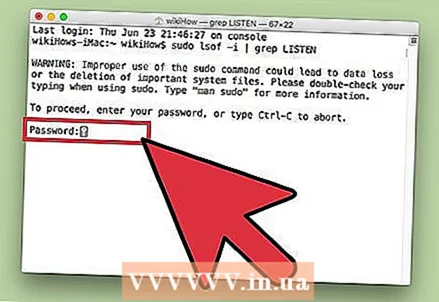

3 Geben Sie Ihr Admin-Passwort ein und klicken Sie auf ⏎ Zurück. Dies wird vom Befehl benötigt sudo... Beachten Sie, dass das Passwort während der Eingabe nicht im Terminal angezeigt wird.

3 Geben Sie Ihr Admin-Passwort ein und klicken Sie auf ⏎ Zurück. Dies wird vom Befehl benötigt sudo... Beachten Sie, dass das Passwort während der Eingabe nicht im Terminal angezeigt wird.  4 Finden Sie heraus, welche Prozesse bösartig sind. Wenn Sie den Namen des Prozesses nicht kennen oder einen Port öffnen, handelt es sich höchstwahrscheinlich um Malware. Wenn Sie sich bei einem Prozess oder Port nicht sicher sind, suchen Sie im Internet nach dem Prozessnamen. Höchstwahrscheinlich sind andere Benutzer bereits auf ungewöhnliche Prozesse gestoßen und haben Feedback zu ihrer Natur (bösartig oder harmlos) hinterlassen. Wenn Sie sicher sind, dass der Prozess bösartig ist, löschen Sie die Datei, die den Prozess startet.

4 Finden Sie heraus, welche Prozesse bösartig sind. Wenn Sie den Namen des Prozesses nicht kennen oder einen Port öffnen, handelt es sich höchstwahrscheinlich um Malware. Wenn Sie sich bei einem Prozess oder Port nicht sicher sind, suchen Sie im Internet nach dem Prozessnamen. Höchstwahrscheinlich sind andere Benutzer bereits auf ungewöhnliche Prozesse gestoßen und haben Feedback zu ihrer Natur (bösartig oder harmlos) hinterlassen. Wenn Sie sicher sind, dass der Prozess bösartig ist, löschen Sie die Datei, die den Prozess startet. - Wenn Sie die Art des Prozesses immer noch nicht herausgefunden haben, ist es besser, die entsprechende Datei nicht zu löschen, da dies zum Absturz einiger Programme führen kann.

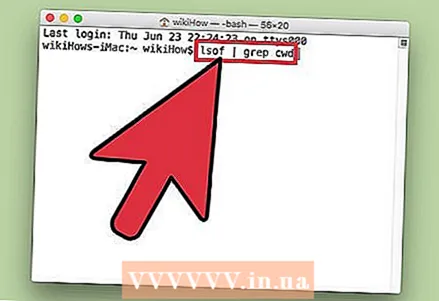

5 Geben Sie den Befehl ein lsof | grep cwd und drücke ⏎ Zurück. Die Pfade zu den Ordnern mit Dateien, die den aktiven Prozessen entsprechen, werden angezeigt. Suchen Sie den schädlichen Prozess in der Liste und kopieren Sie den Pfad dorthin.

5 Geben Sie den Befehl ein lsof | grep cwd und drücke ⏎ Zurück. Die Pfade zu den Ordnern mit Dateien, die den aktiven Prozessen entsprechen, werden angezeigt. Suchen Sie den schädlichen Prozess in der Liste und kopieren Sie den Pfad dorthin. - cwd bezeichnet das aktuelle Arbeitsverzeichnis.

- Um die Listen leichter lesbar zu machen, führen Sie den letzten Befehl in einem neuen Terminalfenster aus; Drücken Sie dazu im Terminal ⌘ Befehl + n.

6 Eintreten sudo rm -rf [Pfad zur Datei] und drücke ⏎ Zurück. Fügen Sie den Dateipfad in Klammern ein. Dieser Befehl löscht die entsprechende Datei.

6 Eintreten sudo rm -rf [Pfad zur Datei] und drücke ⏎ Zurück. Fügen Sie den Dateipfad in Klammern ein. Dieser Befehl löscht die entsprechende Datei. - rm Ist eine Abkürzung für „Entfernen“.

- Stellen Sie sicher, dass Sie diese bestimmte Datei löschen möchten. Denken Sie daran, dass die Datei dauerhaft gelöscht wird. Daher empfehlen wir, vorher ein Backup zu erstellen. Öffnen Sie das Apple-Menü und klicken Sie auf Systemeinstellungen> Time Machine> Backup.

Tipps

- Wenn HijackThis zu viele verdächtige Dateien erzeugt, klicken Sie auf Protokoll speichern, um eine Textdatei mit den Ergebnissen zu erstellen und sie in diesem Forum zu veröffentlichen. Vielleicht können andere Benutzer empfehlen, was mit dieser oder jener Datei zu tun ist.

- Die Ports 80 und 443 werden von vielen zuverlässigen Netzwerkzugriffsprogrammen verwendet. Natürlich kann Spyware diese Ports verwenden, aber dies ist unwahrscheinlich, was bedeutet, dass die Spyware andere Ports öffnet.

- Wenn Sie Spyware finden und entfernen, ändern Sie die Passwörter für jedes Konto, bei dem Sie sich von Ihrem Computer aus anmelden. Lieber sicher sein, als dass es einem Leid tut.

- Einige mobile Apps, die angeblich Spyware auf Android-Geräten erkennen und entfernen, sind tatsächlich unzuverlässig oder sogar betrügerisch. Der beste Weg, Ihr Smartphone von Spyware zu befreien, besteht darin, auf die Werkseinstellungen zurückzusetzen.

- Das Zurücksetzen auf die Werkseinstellungen ist auch eine effektive Möglichkeit, Spyware auf dem iPhone zu entfernen, aber wenn Sie keinen Root-Zugriff auf Systemdateien haben, besteht die Möglichkeit, dass die Spyware iOS nicht infiltrieren kann.

Warnungen

- Seien Sie vorsichtig, wenn Sie unbekannte Dateien löschen. Das Löschen einer Datei aus dem Systemordner (in Windows) kann das Betriebssystem beschädigen und dann Windows neu installieren.

- Seien Sie auch beim Löschen von Dateien mit dem Terminal in Mac OS X vorsichtig. Wenn Sie glauben, einen bösartigen Prozess gefunden zu haben, lesen Sie zuerst die Informationen dazu im Internet.